Wifi routerek vizsgálata

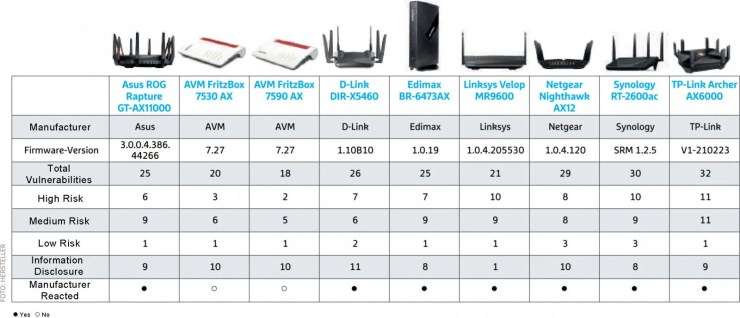

Az IoT Inspector biztonsági kutatói kilenc népszerű WiFi routert vizsgáltak meg és összesen 226 sérülékenységet találtak. A tesztelt routerek a legfrissebb modellek voltak, a német piacon gyakori és keresett gyártók termékei, így az Asus, az AVM, a D-Link, a Netgear, az Edimax, a TP-Link, a Synology és a Linksys gyártmányai, amelyeket a világon több millióan használnak.

A vizsgálatot a német Chip magazin rendelte meg és az IoT Inspector tesztelte a készülékeket, akik nagyságrendileg 5000 már ismert és CVE számot kapott sérülékenységet vizsgáltak az eszközökön. Az eredmények azt mutatták, hogy a routerek sérülékenyek a nyilvánosan közzétett sebezhetőségekkel szemben, még akkor is, ha a legújabb firmware-t volt telepítve.

Az IoT Inspector talált néhány gyakori problémát, amelyek a legtöbb tesztelt modellt érintették:

- Elavult Linux kernel a firmware-ben,

- Elavult multimédiás és VPN funkciók,

- Túlzott bizalom a BusyBox régebbi verzióiban,

- Gyenge alapértelmezett jelszavak használata, például „admin”,

- Hitelesítő adatok egyszerű szöveges formában.

A gyártókat is megkeresték a kutatók és jelezték a sérülékenységeket, amire a gyártók többsége jól reagált és válaszolt a kutatóknak, többnyire részletesen válaszolva, hogy ugyanúgy látják-e a problémákat, egyben jelezve, hogy kiadták a javítást, a biztonsági frissítést a sérülékenységre. Volt azonban olyan gyártó, ami semmilyen módon nem jelzett vissza és nem is javította a sérülékenységeket.

Ha a jelentésben említett modellek bármelyikét használja, javasolt az elérhető biztonsági frissítések telepítése, javasolt az automatikus frissítések engedélyezése és az alapértelmezett jelszó megváltoztatása egy egyedi és erős jelszóra. Ezenkívül a távoli hozzáférés letiltása – így az UPnP (Universal Plug and Play) és a WPS (WiFi Protected Setup) funkciók – amennyiben azok nincsenek aktívan használva.