Hamis PoC-exploitok a GitHub-on

A Leiden Institute of Advanced Computer Science kutatói több ezer olyan adattárat találtak a GitHubon, amelyek hamis Proof-of-Concept (PoC) exploitot kínálnak különböző sebezhetőségekhez, amelyek rosszindulatú kódokat is tartalmaznak. A GitHub-ot arra is használják, hogy PoC exploitokat tegyenek közzé, hogy segítsenek a biztonsági közösségnek ellenőrizni a sebezhetőségek javítását, vagy meghatározni a hibák hatását és terjedelmét.

A Leiden Institute of Advanced Computer Science kutatóinak elemzése szerint a rosszindulatú programokkal való megfertőződés lehetősége a PoC helyett akár 10,3%-ot is elérheti.

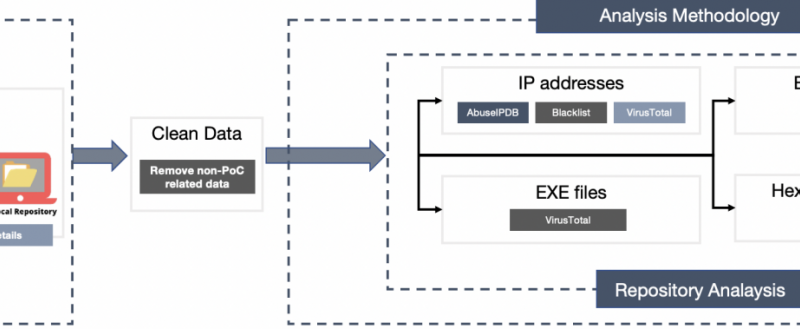

A kutatók 47 300 adattárat elemeztek, amelyek egy 2017 és 2021 között feltárt sebezhetőség kihasználását hirdették, a következő három mechanizmus segítségével:

- IP-cím elemzése: a PoC kiadói IP-jének összehasonlítása a nyilvános tiltólistákkal, valamint a VirusTotall-al és az AbuseIPDB-vel.

- Bináris elemzés: a VirusTotal ellenőrzés a megadott exploit fájlokon és kivonataikon.

- Hexadecimális és Base64 elemzés: az obfuszkált fájlok dekódolása a bináris és IP-ellenőrzések végrehajtása előtt.

A kivont 150 734 egyedi IP-címből 2864 egyezett a blokkolista bejegyzésekkel, 1522-t észleltek rosszindulatúként a Virus Total vírusellenőrzése során, és 1069 volt jelen az AbuseIPDB adatbázisban.

A kutatók az összes felfedezett rosszindulatú adattárat jelentették a GitHubnak, de eltart egy ideig, amíg mindegyiket felülvizsgálják és eltávolítják, így sok továbbra is elérhető marad a nyilvánosság számára.

A, tanulmányuk célja nem csupán egyszeri tisztítási műveletként szolgálni a GitHubon, hanem elindítani egy olyan automatizált megoldás kifejlesztését, amely felhasználható a rosszindulatú utasítások megjelölésére a feltöltött kódban.

Ez a csapat kutatásának első verziója, de dolgoznak a detektoruk fejlesztésén. Jelenleg az észlelőeszköz erősebb elfedéssel hagyja figyelmen kívül a kódot.