BazarCall

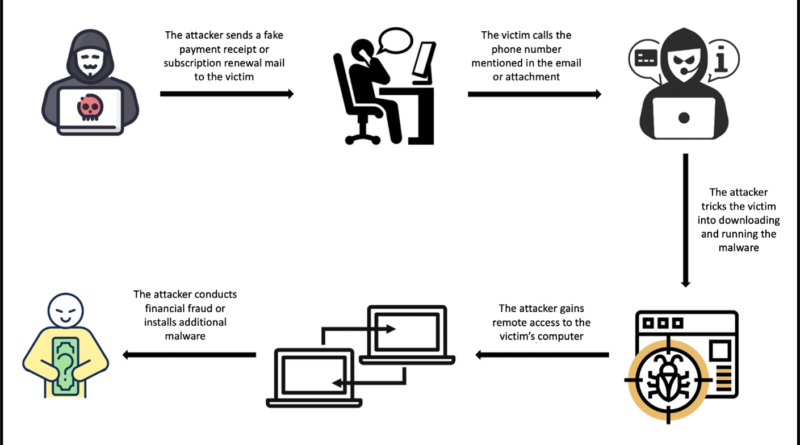

A 2020 végi BazarCall visszahívási adathalász támadások mögött álló operátorok a közelmúltban frissítették a pszichológiai megtévesztési (social engineering) taktikát, hogy rosszindulatú programokat telepítsenek a célzott hálózatokra.

A Trellix kiberbiztonsági vállalat a múlt héten közzétett jelentése szerint a rendszer végül belépési pontként működik pénzügyi csalások végrehajtása során, vagy egyéb kártékony kódok terjesztésében, például zsarolóvírusok telepítésében.

A BazarCall legújabb visszahívási hullámainak elsődleges célpontjai az Egyesült Államok, Kanada, Kína, India, Japán, Tajvan, a Fülöp-szigetek és az Egyesült Királyság.

Ezek az e-mail csalik a sürgősség érzését keltik, a címzetteket a próba-előfizetés megújításáról, és sürgős visszahívást kérnek az ügyféltől. A telefonhívás során azt mondják, megszüntetik a a nem ismert előfizetést, vagy biztonsági megoldást telepítenek, hogy megszabadítsák a gépet a kártevőktől.

Az üzemeltetők egy másik taktikát alkalmaznak, amely magában foglalja a PayPalthemed kampányokban az incidensekre reagáló álcázást. Ily módon megtévesztik a hívót azzal, hogy a fiókjukhoz már nyolc vagy több eszközről fértek hozzá.

Az alkalmazott forgatókönyvtől függetlenül a támadók arra kérik az áldozatot, hogy használjon egy URL-t. Ez azonban egy speciálisan kialakított weboldal, amely egy olyan rosszindulatú futtatható fájl letöltésére és végrehajtására szolgál, amely az amúgy legális ScreenConnect távoli asztali szoftvert telepíti.

Ezt követően a támadó küld egy hamis lemondási űrlapot, amely arra kéri az áldozatokat, hogy töltsék ki személyes adataikat, és jelentkezzenek be bankszámlájukra, mert ez a visszatérítés befejezése. A valóságban az áldozatokat becsapják azzal, hogy a pénzt a csalónak küldik.