Rosszindulatú DNS-forgalom vizsgálata

Az Akamai vizsgálatot végzett a rosszindulatú parancs- és irányítási (C2) forgalommal kapcsolatban, hogy betekintést nyerjen a vállalati és otthoni hálózatok elterjedt fenyegetéseibe. Az adatok szerint a szervezetek 10-16%-a találkozott C2 forgalommal hálózatában az adott negyedévben. A C2 forgalom jelenléte folyamatban lévő támadás vagy áttörés lehetőségét jelzi. Az érintett eszközök 26%-a elérte az ismert kezdeti hozzáférési közvetítő (Initial Access Broker – IAB) C2 tartományait, köztük az Emotet és a Qakbot kapcsolódó tartományokat. Az IAB-k nagy kockázatot jelentenek a szervezetek számára, mivel elsődleges szerepük a kezdeti incidens végrehajtása, valamint a ransomware-csoportok és más kiberbűnözői csoportok hozzáférésének értékesítése. A támadók a QSnatch segítségével visszaélnek a hálózatra csatlakoztatott tárolóeszközökkel, így a biztonsági másolatokat és az érzékeny adatokat ellopják vagy feltörik. Az érintett szervezetek 30%-a a gyártási szektorban dolgozik, ami kiemeli a kibertámadások valós következményeit, például az ellátási lánc problémáit és a mindennapi élet megzavarását. Az otthoni hálózatok elleni támadások új támadási felületekkel akarnak visszaélni. Az otthoni hálózatok támadási forgalmának jelentős része összefüggésbe hozható a mobil rosszindulatú programokkal és a tárgyak internete (IoT) botneteivel.

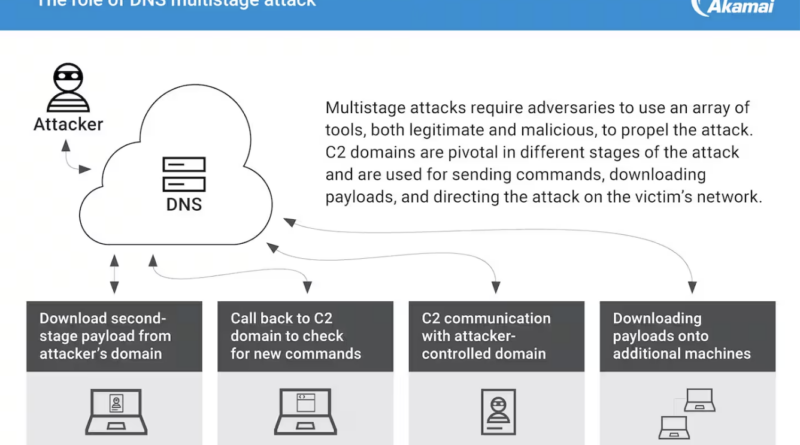

A C2 kommunikációt a modern támadások fontos elemévé teszi. A C2 felhasználható egy folyamatban lévő támadás elősegítésére, a következő fázisú rosszindulatú programok és egyéb hasznos terhelések letöltésére, valamint a backdoor hozzáférés létrehozására. Ezek a tranzakciók és a támadási forgalom gyakran áthaladnak a tartománynévrendszeren (DNS).