Domain-eltérítés adathalászattal

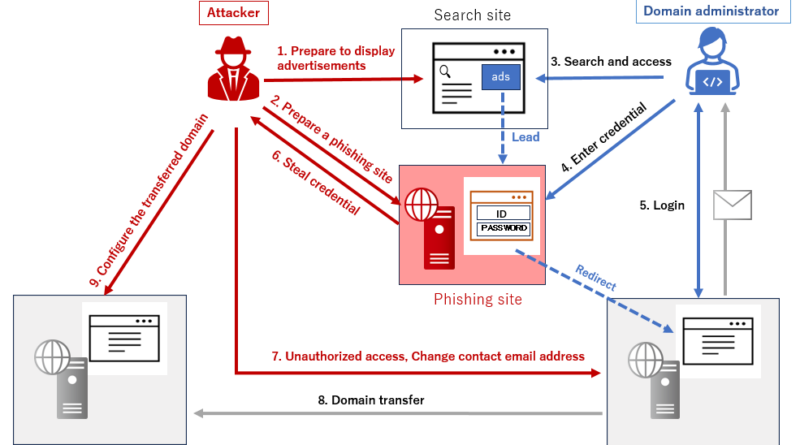

A JPCERT/CC megerősített egy domain-eltérítési esetet, amelyben egy Japánban használt domaint jogosulatlanul adtak át egy másik regisztrátorhoz. A támadó először készített egy adathalász oldalt, amely a keresőoldalak hirdetésein regisztrátornak adta ki magát. A támadó ellophatja a fiókinformációkat és a jelszót (a továbbiakban: “hitelesítési adat”), amikor egy tartományadminisztrátor hozzáfér egy adathalász webhelyhez, és megadja a hitelesítő adatokat. Miután az áldozat megadja hitelesítő adatait ezen az adathalász webhelyen, a rendszer átirányítja a bejelentkezett legális webhelyre. Ezért nehéz felismerni az adathalászatot.

A támadó ezután az ellopott hitelesítő adatokkal bejelentkezett a regisztrátor legális webhelyére, és átadta a domaint egy másik regisztrátornak. Bár a tartomány rendszergazdája használta a tartományátvitel zárolási funkcióját a megcélzott tartományhoz, a támadó feloldotta a zárolást. A feloldás során ez a regisztrátor e-mailt küld a felhasználó kapcsolattartási e-mail címére megerősítés és jóváhagyás céljából. A támadó azonban megváltoztatta a kapcsolattartási e-mail címét is.

A JPCERT javasolja, hogy senki ne feltételezze, hogy a keresőoldalon megjelenő hivatkozás valós. Használja egy megerősített hivatalos alkalmazásból vagy egy olyan URL-címről nyissa meg a webhelyet, amelyet a böngészőjében könyvjelzővel jelölt meg. Használja a webhely által biztosított biztonsági funkciókat (pl. kéttényezős hitelesítés) és kerülje az egyszerű jelszavakat vagy ugyanazon jelszó többszöri használatát.