Agent Racoon

A Unit 42 kutatói egy sor, látszólag összefüggő támadást figyeltek meg a Közel-Keleten, Afrikában és az Egyesült Államokban működő szervezetek ellen. A támadások során használt eszközök egy sorát ismertették blogjukon, amelyek nyomokat árulnak el a fenyegető szereplők tevékenységéről.

A támadások célpontjai különböző szektorok, például az oktatás, az ingatlanügyek, a kiskereskedelem, a nonprofit szervezetek, a távközlés és a kormányzati szervek. A tevékenységet nem tulajdonították ismert fenyegető szereplőnek, bár a viktimológiai mintázat, valamint az alkalmazott észlelési és védekezés-kikerülési technikák miatt nemzetállamokhoz köthetőnek ítélték meg.

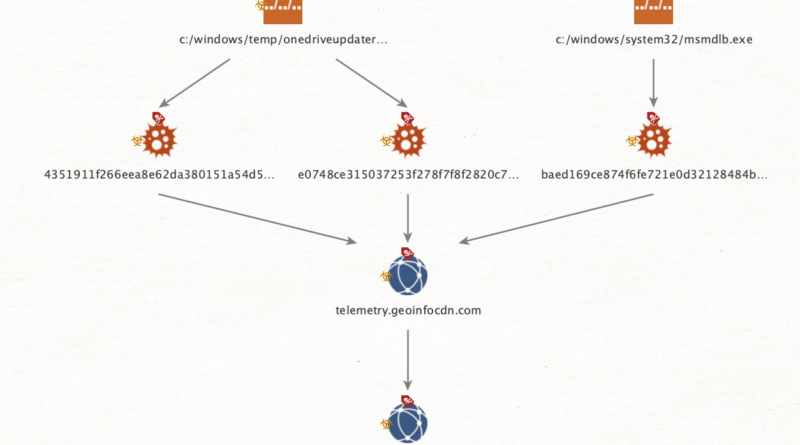

A hitelesítő adatok ellopásához a fenyegetés elkövetője egy egyedi DLL-modult használt, amely egy hálózati szolgáltatót hamisított meg. A hálózati szolgáltató modul egy olyan DLL-összetevő, amely a Microsoft által biztosított interfészt valósítja meg, hogy a hitelesítési folyamat során további típusú hálózati protokollokat támogasson. A DLL-modul fájlnevezési mintái miatt, valamint a korábbi kutatásokra és eszközökre való hivatkozásként a Unit 42 kutatói Ntospy-nak nevezték el ezt a kártevőcsaládot. A fenyegető szereplő az Ntospy DLL modult hálózati szolgáltató modulként regisztrálja, hogy eltérítse a hitelesítési folyamatot, hogy hozzáférjen a felhasználói hitelesítő adatokhoz minden alkalommal, amikor az áldozat megpróbál hitelesíteni a rendszerben.