GULOADER deobfuszkálása

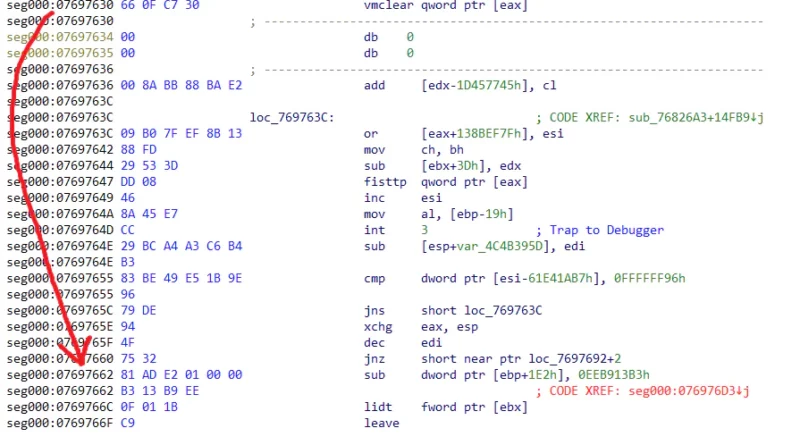

Az Elastic Security Labs elemzte a frissített GULOADER rejtőzködési képességeit. A GULOADER, más néven CloudEyE – egy shellcode loader, amely évek óta rendkívül aktív, miközben folyamatos fejlesztés alatt áll. Az egyik ilyen legutóbbi változás az, hogy egy friss kampányban kivételekkel egészítette ki a Vectored Exception Handler (VEH) programját, ezzel még összetettebbé téve a már így is hosszú elemzést gátló trükkjeinek listáját. Bár a GULOADER alapvető funkcionalitása nem változott drasztikusan az elmúlt évek során, ezek a folyamatos frissítések az obfuszkációs technikáikban időigényes és erőforrás-igényes folyamattá teszik a GULOADER elemzését. A GULOADER számos különböző tulajdonsággal rendelkezik, amelyek megszakíthatják a szétszerelést, akadályozhatják a vezérlésáramlást és megnehezíthetik a kutatók számára az elemzést. Ennek és a folyamat tökéletlenségének ellenére különböző statikus vagy dinamikus eljárásokkal ellensúlyozni tudjuk ezeket a tulajdonságokat, hogy csökkentsük az elemzési időt. Megfigyeltük például, hogy a VEH-ban lévő új kivételekkel még mindig végigkövethetjük őket, és foltozhatjuk a shellcode-ot. Ez a folyamat az elemzőt a helyes útra tereli, közelebb a GULOADERrel az alapvető funkciók eléréséhez.