PlugX mélyelemzése

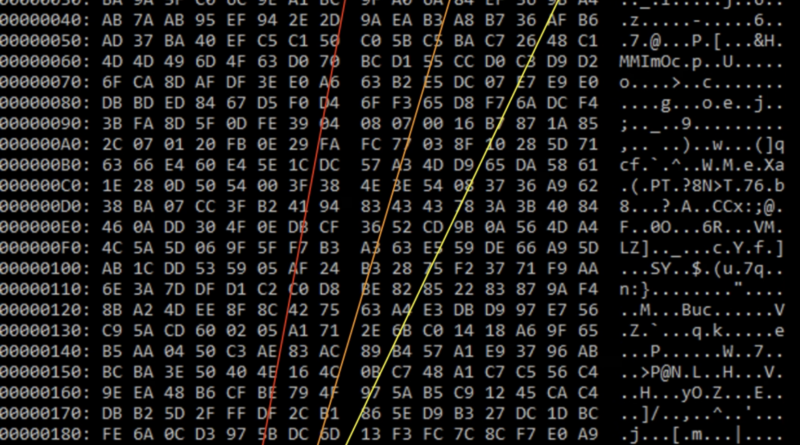

A Splunk Threat Research Team (STRT) elemezte egy PlugX-változát, és feltárja a működését, taktikájának és a digitális világra gyakorolt hatásának rétegeit. Ez az álcázott és alattomos rosszindulatú szoftver digitális intrikák nyomát hagyta maga után, mivel fejlett funkciókat kombinál a felismerés elkerülésének képességével. Története összefonódik kiberkémkedéssel, célzott támadásokkal és a biztonsági szakértőkkel folytatott folyamatos macska-egér játékkal. Elődeihez hasonlóan a PlugX ezen változata is kihasználja az oldalletöltési technikát a kártékony kód diszkrét végrehajtásához. Ebben a bonyolult szekvenciában, amikor a felhasználó elindítja a törvényes “msbtc.exe” programot, a kártevő dinamikusan betölti a “version.dll” fájlt, amely az “msbtc.dat” fájl dekódolásának kezdeti rétegéhez szükséges kritikus komponens. Ez az első rétegű dekódolás RC4 algoritmust használ, amelyet a “Version.DLL” diszkréten a “VerQueryValueW” exportfunkcióban szervez.