Earth Preta kampány Ázsiában

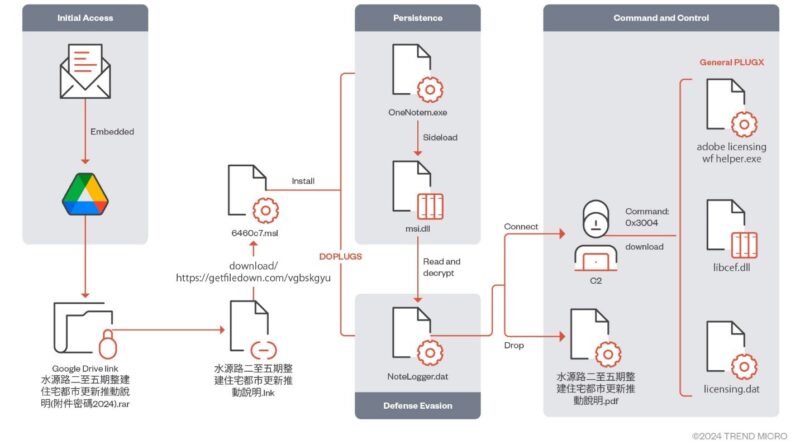

A Trend Micro jelentése az Earth Preta (Mustang Panda, Bronze President) Advanced Persistent Threat (APT) csoport Ázsiai tevékenyégét elemezte, ami kapcsolódik a 2023 júliusában a Check Point által nyilvánosságra hozott SMUGX nevű kampányhoz, amely európai országokra összpontosított. A Trend Micro elemzett egy a tajvani kormányt célzó adathalász e-mailt, amely egy testreszabott PlugX malware-t tartalmazott – ugyanazt, amelyet a SMUGX kampányban használtak. Mivel más kutatók korábbi vitáinak többsége az európai támadásokra összpontosít, a Trend Micro inkább a kampány ázsiai oldalát elemezte. Hónapokig tartó nyomozás után további SMUGX-kampányhoz kapcsolódó mintákat azonosítottak, amelyek nemcsak Tajvan, hanem Vietnam, Malajzia és más ázsiai országok célpontjait is megcélozták 2022-ben és 2023-ban.

Ez a fajta testreszabott PlugX malware 2022 óta aktív, a kapcsolódó kutatásokat a Secureworks, a Recorded Future, a Check Point és a Lab52 publikálta. Az elemzés során megfigyelték, hogy a testreszabott PlugX malware darabja nem hasonlít a PlugX malware általános típusához, amely egy kész backdoor parancsmodult tartalmaz, és az előbbi csak az utóbbi letöltésére szolgál. Az eltérő funkcionalitás miatt úgy döntöttek, hogy a testreszabott PlugX malware ezen darabjának új nevet adták: DOPLUGS.

A vizsgálat során kiderült, hogy a DOPLUGS malware a KillSomeOne modult használja, egy USB-féreg, amelyet először egy 2020 novemberi Sophos-jelentés hozott nyilvánosságra. Egy 2020. januári bejegyzés azonban már említett egy USB-féregmodult; ez a bejegyzés volt az első olyan jelentés is, amely a PlugX malware egy KillSomeOne viselkedésével integrált darabját elemezte.

A Trend Micro a blogbejegyzésben az Earth Preta kampányra összpontosított, elemzést nyújtva a csoport által használt DOPLUGS rosszindulatú szoftverváltozatról, beleértve a backdoor parancsok viselkedését, a KillSomeOne modullal való integrációt és annak fejlődését.