A Void Banshee kihasználja a Microsoft MHTML hibáját az Atlantida Stealer terjesztéséhez

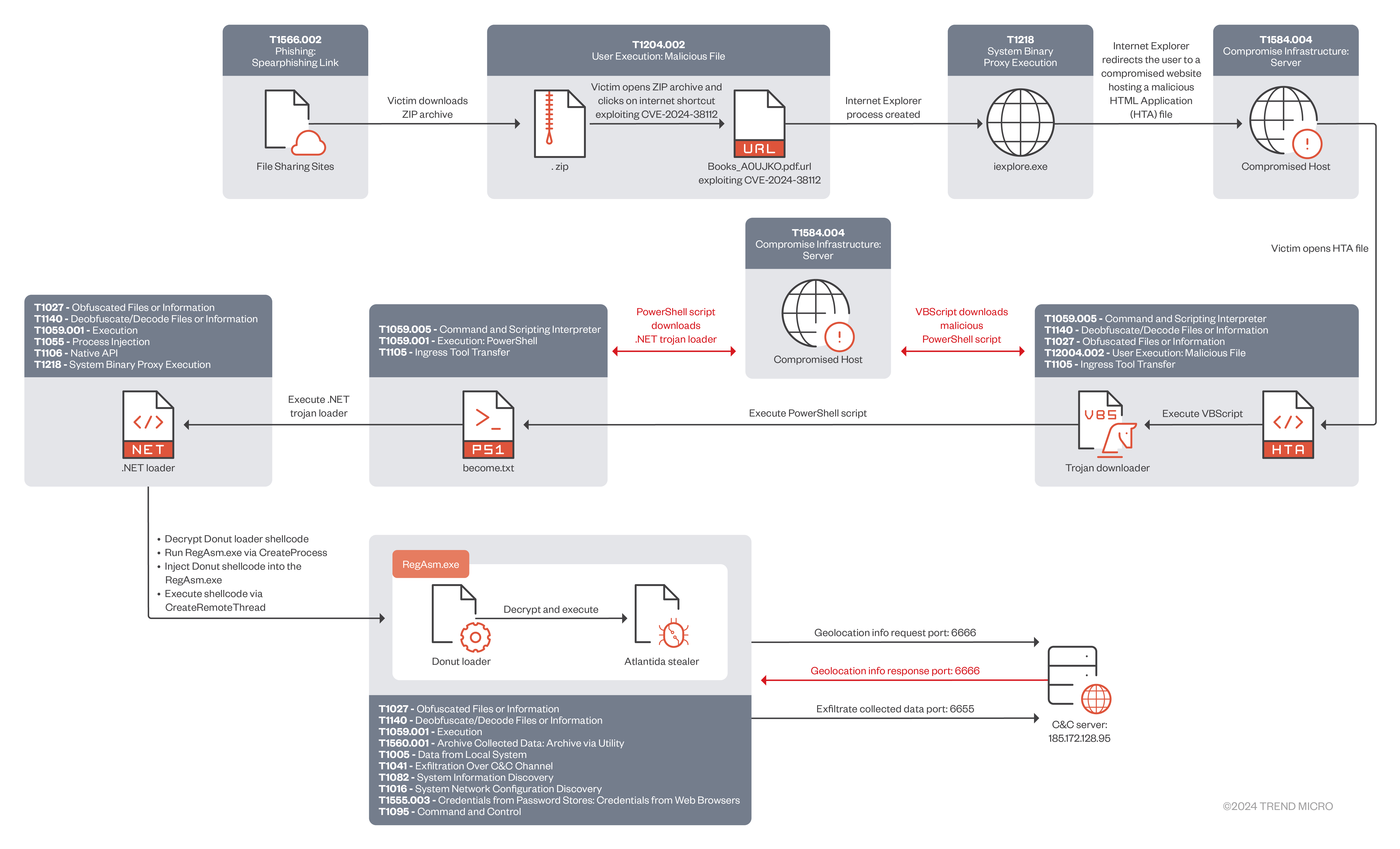

A Trend Micro Zero Day Initiative (ZDI) felfedezte az MHTML távoli kódfuttatási (RCE) sérülékenységét, a CVE-2024-38112-t. A vállalat azonnal figyelmeztette a Microsoftot, hogy ezt a sérülékenységet aktívan használják kiberszereplők. A CVE-2024-38112-t egy támadási lánc részeként használta a Void Banshee nevű fejlett tartós fenyegetés (APT) csoport, amely észak-amerikai, európai és délkelet-ázsiai régiókat vesz célba információlopás és pénzügyi haszonszerzés céljából. Ennek a zero-day támadási láncnak a végső hasznos terhe az Atlantida stealer, amelyet először 2024 januárjában fedeztek fel. Az Atlantida-kampány változatai 2024 folyamán rendkívül aktívak voltak.

2024 május közepén belső és külső telemetria segítségével követte nyomon a Trend Micro a frissített Void Banshee-kampányt. A Void Banshee csoport hasonló technikákat, taktikákat és eljárásokat (TTP-ket) használt, amelyek .URL-ek és a Microsoft protokollkezelőivel és URI-sémáival való visszaélésre vonatkoztak, beleértve az MHTML protokollt, amely képes volt hozzáférni a Windows rendszer által letiltott Internet Explorerhez.