PEAKLIGHT malware

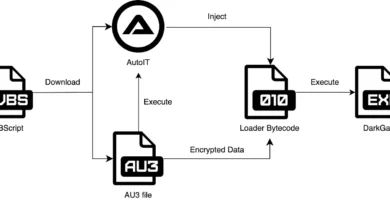

A Mandiant azonosított egy új, csak memóriára korlátozódó, összetett, többlépcsős fertőzési folyamatot alkalmazó kártevőt. Ez a csak memóriára korlátozódó dropper visszafejti és végrehajt egy PowerShell-alapú letöltőprogramot, amit PEAKLIGHT néven követ nyomon a Mandiant. A Mandiant Managed Defense azonosított egy csak memóriára korlátozódó droppert és letöltőt, amely malware-as-a-service infostealert szállít. A vizsgálat során a Mandiant megfigyelte, hogy a rosszindulatú szoftver olyan hasznos terheléseket tölt le, mint a LUMMAC.V2 (LUMMAC2), SHADOWLADDER és CRYPTBOT. A Mandiant a kezdeti fertőzési vektort egy Microsoft Shortcut File (LNK) fájlként azonosította, amely egy tartalomszolgáltató hálózathoz (CDN) csatlakozik, amely egy obfuszkált, memory-only JavaScript droppert tárol. A hasznos teher elemzése során kiderült, hogy az egy PowerShell letöltő szkriptet hajt végre az állomáson.