CTI autodidakta segédlet

A CTI (Cyber Threat Intelligence) elemzők sokféle háttérrel rendelkeznek, és szerepük nagyon eltérő lehet attól függően, hogy milyen típusú szervezetnél dolgoznak. A CTI elemzővé válás útja többféleképpen is történhet, például a biztonsági műveleti központból (SOC) és más információbiztonsági szerepkörökből, egyetemről, illetve rendvédelmi vagy katonai háttérrel. Egyes elemzők a beszállítóknak dolgoznak, és több ügyfélnek nyújtanak információkat különböző iparágakban, mint például a Recorded Future Insikt Groupja. Mások egyetlen vállalaton belüli kibervédelmi szakembereket támogatnak, és az adott szervezet eszközeinek védelmén dolgoznak, mint például az Equinix ETAC csapata. Vannak olyan elemzők, akik kormányzati ügynökségeken belül is tevékenykednek, például hírszerzési, biztonsági vagy bűnüldözési szerveknél, gyakran a nemzetbiztonságra vagy nagyszabású kiberfenyegetésekre összpontosítva.

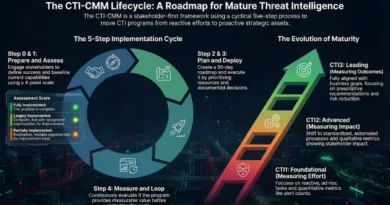

A CTI Research Guide-ot a BushidoToken néven ismert kutató a Curated Intel munkatársainak segítségével hozta létre, főleg olyan általa létrehozott gyűjteményekből, amelyeket az elmúlt öt évben a munkájához használt fel. A CTI területén való induláskor elengedhetetlen a területet meghatározó legfontosabb keretrendszerek és források megismerése. Ennek középpontjában a hírszerzési ciklus áll, egy olyan folyamat, amely magában foglalja a tervezést, az adatgyűjtést, a feldolgozást, az elemzést, a terjesztést és a visszajelzést. Egy másik alapvetés a hírszerzés három szintje: a stratégiai, az operatív és a taktikai. Az olyan elemzési keretrendszerek, mint a Diamond Modell, a MITRE ATT&CK, a Cyber Kill Chain és a Pyramid of Pain, valamint az olyan mérföldkőnek számító esettanulmányok, mint az APT1 jelentés, megértése kritikus fontosságú az ellenfelek működésének megértéséhez.