AWS kulcskihasználás sebessége

A Clutch Security kutatói egy kísérlet során különböző nem emberi identitásokhoz (NHI) tartozó titkokat – például API-kulcsokat és szolgáltatásfiók-hitelesítő adatokat – szándékosan szivárogtattak ki nyilvános platformokra, mint a GitHub, NPM és PyPI. A cél az volt, hogy megfigyeljék, milyen gyorsan fedezik fel és használják ki ezeket a kiszivárgott titkokat rosszindulatú szereplők.

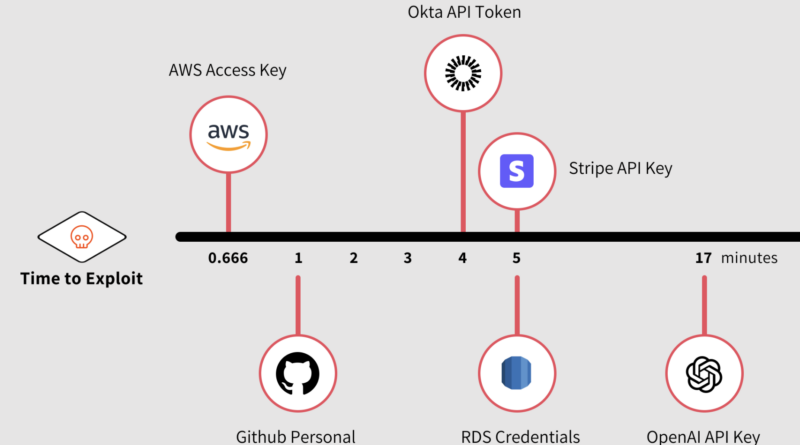

A kiszivárgott titkokat gyakran perceken belül felfedezték és kihasználták, ami megerősíti azt, hogy a támadók folyamatosan figyelik ezeket a platformokat érzékeny információk után kutatva. A kutatás szerint a rendszeres titokrotáció, bár hagyományosan alapvető biztonsági gyakorlatnak számít, nem nyújt elegendő védelmet a gyors felfedezés és kihasználás ellen. A titkok rövid élettartama miatt a rotáció gyakorisága nem tud lépést tartani a támadók gyorsaságával.

A kutatás eredményeként a kutatók javasolják a Zero Trust elvek és az efemer (rövid élettartamú) titkok alkalmazását, amelyek csak a szükséges ideig érvényesek, így csökkentve a kompromittálódás kockázatát. Az automatizált titokrotáció és dinamikus titkok használata hatékonyabb védelmet nyújthat, mivel ezek a megoldások csökkentik a hosszú élettartamú titkokkal járó kockázatokat.