Sandworm kampány az energiaszektor ellen

A StrikeReady Labs elemzése szerint az orosz Sandworm APT csoport célzott adathalász kampányokat indított az energiaipar szereplői ellen, különösen a gázszektorban. A támadások célpontjai között szerepeltek a Gas Infrastructure Europe (GIE) tagjai, ukrán elektromos hálózati vállalatok, szlovákiai gáztároló cégek, amerikai energiakereskedők, valamint ukrán nemzetközi befektetési és pénzügyi auditáló szervezetek.

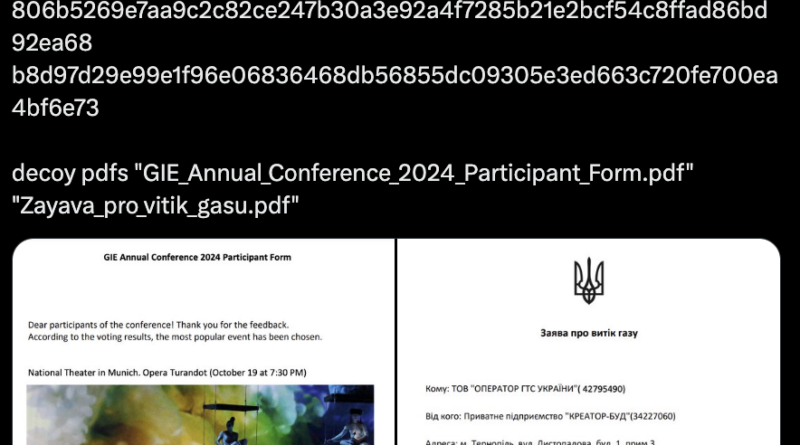

A támadók LNK fájlokat (parancsikonokat) küldtek, amelyek rosszindulatú kódot tartalmaztak. Ezek a fájlok olyan megbízhatónak tűnő dokumentumoknak álcázták magukat, mint például a “GIE Annual Conference 2024 in Munich Voting Result Event.pdf.lnk”. A rosszindulatú LNK fájlok WebDAV szervereken voltak tárolva, ami lehetővé tette a támadóknak, hogy a fájlok megnyitásakor távoli kódot futtassanak a célpont rendszerein. A támadók az mshta.exe folyamatot használták a rosszindulatú HTML alkalmazások futtatására, ami lehetővé tette számukra további kártevők telepítését és a rendszer feletti irányítás megszerzését.

A jelentés hangsúlyozza, hogy az ilyen típusú támadások különösen aggasztóak az energiaipar számára, mivel a támadók hozzáférhetnek érzékeny adatokhoz és potenciálisan károsíthatják az infrastruktúrát. A védekezés érdekében elengedhetetlen a megfelelő monitorozási és biztonsági intézkedések bevezetése.