Phishing kampány európai vállalatok és intézmények ellen

A Palo Alto Unit 42 kutatói nemrégiben egy európai, többek között németországi és brit vállalatokat célzó adathalászkampányt vizsgáltak. Vizsgálatuk során kiderült, hogy a kampány célja a fiókok hitelesítő adatainak megszerzése és az áldozatok Microsoft Azure felhőinfrastruktúrájának átvétele volt. A kampány adathalászkísérletei 2024 júniusában tetőztek, a HubSpot Free Form Builder szolgáltatás segítségével létrehozott hamis űrlapokkal. A Unit42 telemetriái szerint a kiberszereplő nagyjából 20 000 felhasználót célzott meg sikeresen különböző európai vállalatoknál.

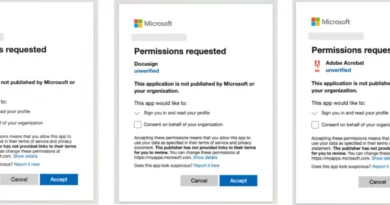

A vizsgálatok kimutatták, hogy bár a kampány 2024 júniusában kezdődött, 2024 szeptemberében még mindig aktív volt. A kampány az autóipar, a vegyipar és az ipari vegyületgyártó európai vállalatokat célozta meg. Az adathalász e-mailek vagy egy csatolt Docusign-enabled PDF-fájlt, vagy egy beágyazott HTML-linket tartalmaztak, amely az áldozatokat az adathalász e-mailekbe ágyazott rosszindulatú HubSpot Free Form Builder linkekre irányította. A HubSpot egy felhőalapú ügyfélkapcsolat-kezelő (CRM), marketing, értékesítési és tartalomkezelő rendszer (CMS) üzemeltetési platform. A HubSpot biztonsági csapataival együttműködve a Unit42 szakemberei megállapították, hogy a HubSpot nem került veszélybe az adathalászkampány során, és a Free Form Builder linkeket sem a HubSpot infrastruktúráján keresztül juttatták el az áldozatokhoz.

A vizsgálat során legalább 17 működő Free Form-ot azonosítottak, amelyeket arra használtak, hogy az áldozatokat a kiberszereplő által ellenőrzött tartományokba irányítsák át. Az azonosított domainek többségénél a .buzz TLD-t használták. Az azonosított Free Form-ok mindegyike Microsoft Outlook Web App-hoz hasonló oldalt tartalmazott.