DeceptiveDevelopment

Az Eset jelentése szerint a DeceptiveDevelopment egy Észak-Koreához köthető csoport, amely szabadúszó szoftverfejlesztőket céloz meg hamis állásajánlatokkal. A támadók ál-toborzóként lépnek kapcsolatba áldozataikkal álláskereső és szabadúszó platformokon, és arra kérik őket, hogy egy kódolási teszt keretében adjanak hozzá új funkciót egy meglévő projekthez. A szükséges fájlokat általában privát GitHub-repozitóriumokban vagy hasonló platformokon tárolják. Ezek a fájlok trójai programokat rejtenek; amint az áldozat letölti és futtatja a projektet, számítógépe megfertőződik a támadás első szakaszában használt BeaverTail nevű rosszindulatú szoftverrel.

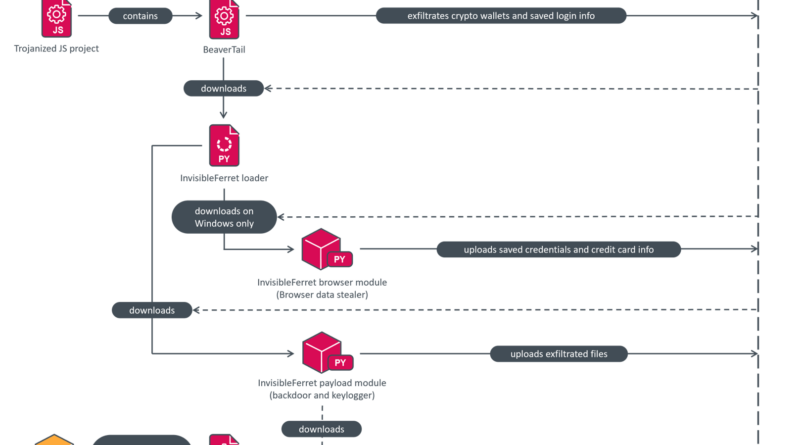

A kampány célja a kriptovaluta pénztárcák és a böngészőkben, valamint jelszókezelőkben tárolt bejelentkezési adatok ellopása. A DeceptiveDevelopment elsősorban két rosszindulatú programcsaládot használ: a BeaverTail-t (adatlopó és letöltő) és az InvisibleFerret-et (adatlopó és távoli hozzáférésű trójai). Ezek a támadási módszerek hasonlóságot mutatnak más, Észak-Koreához köthető műveletekkel.

A támadók hamis toborzó profilokat hoznak létre a közösségi médiában, vagy meglévő profilokat kompromittálnak, hogy megbízhatónak tűnjenek. Ezeken a platformokon keresztül közvetlenül megkeresik a potenciális áldozatokat, vagy hamis álláshirdetéseket tesznek közzé. A használt platformok közé tartozik a LinkedIn, az Upwork, a Freelancer.com, a We Work Remotely, a Moonlight és a Crypto Jobs List.

A DeceptiveDevelopment tevékenysége 2023 novembere óta ismert, és azóta is aktív. A kampány során a támadók világszerte több száz áldozatot értek el, akik között Windows, Linux és macOS rendszereket használó fejlesztők is voltak. Az áldozatok között megtalálhatók a pályakezdő szabadúszók és a tapasztalt szakemberek egyaránt.

A támadók által használt rosszindulatú kódokat gyakran hosszú megjegyzések végén rejtik el a forráskódban, így azok első ránézésre nem láthatók. Ezért a fejlesztőknek különösen óvatosnak kell lenniük az ismeretlen forrásból származó projektek letöltésekor és futtatásakor. Ajánlott alaposan átvizsgálni a kapott kódot, és megbízható forrásokból származó projektekkel dolgozni.

Az Eset kutatói megosztották az azonosításhoz szükséges mutatókat.