Célzott támadások, OAuth kihasználás

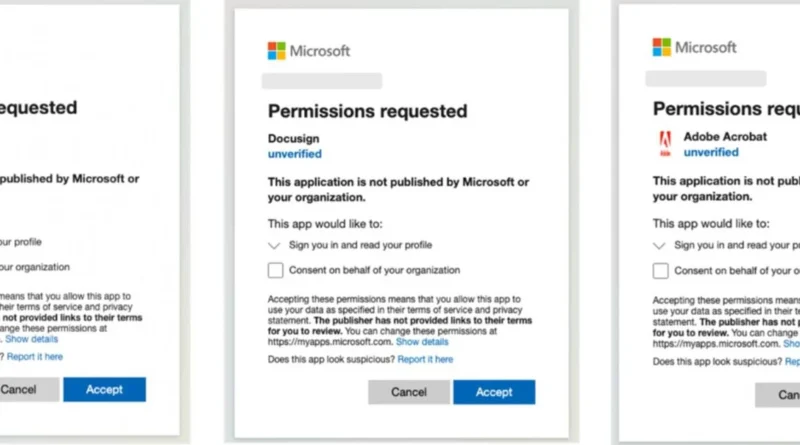

Kihasználják a Microsoft OAuth alkalmazásokat, amelyek az Adobe és a DocuSign alkalmazásoknak álcázzák magukat, hogy malware-ket terjesszenek és ellopják a Microsoft 365 fiókok hozzáférési adatait.

A támadók olyan OAuth alkalmazásokat hoznak létre, amelyek az Adobe Drive, Adobe Drive X, Adobe Acrobat és DocuSign alkalmazásoknak tűnnek. A támadók olyan OAuth alkalmazásokat hoznak létre, amelyek az Adobe Drive, Adobe Drive X, Adobe Acrobat és DocuSign alkalmazásoknak tűnnek. Az engedélyek megadása után a támadók hozzáférhetnek a felhasználó teljes nevéhez, felhasználói azonosítójához, profilképéhez, felhasználónevéhez és elsődleges email címéhez. Az openid engedély lehetővé teszi a felhasználó személyazonosságának megerősítését és a Microsoft fiók részleteinek lekérését.

A Proofpoint kutatói szerint ezek a kampányok nagyon célzottak, és kompromittált Office 365 fiókokból, például jótékonysági szervezetek vagy kisvállalkozások email címeiről küldik az adathalász emaileket. A támadások az Egyesült Államokban és Európában több iparágat is érintenek, így a kormányzati, egészségügyi, ellátási lánc és kiskereskedelmi szektort. Az emailek gyakran ajánlatkéréseket és szerződéseket használnak csaliként, hogy rávegyék a címzetteket a linkek megnyitására.

Az engedélyek megadása után a felhasználókat adathalász oldalakra irányítják, ahol a Microsoft 365 hitelesítő adataikat próbálják megszerezni, vagy rosszindulatú programokat töltenek le a rendszerükre. A támadók a ClickFix nevű pszichológiai megtévesztéses támadást alkalmazzák, amely az elmúlt évben egyre népszerűbbé vált.