Sophos 2025Q1 jelentés

A Sophos 2025-ös éves fenyegetettségi jelentése szerint a kis- és közepes vállalkozások (KKV-k) továbbra is kiemelt célpontjai a kiberbűnözőknek. A zsarolóvírus-támadások a Sophos Incidensreagálási esetek 70%-át tették ki a kisvállalkozásoknál, míg a közepes méretű szervezeteknél ez az arány meghaladta a 90%-ot. Bár a támadások száma enyhén csökkent, a kapcsolódó költségek emelkedtek.

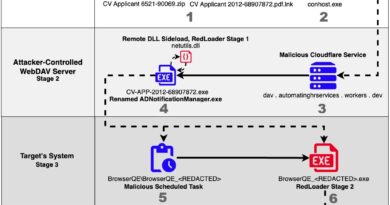

A támadók gyakran kihasználják a hálózati peremeszközök, például tűzfalak és VPN-eszközök sebezhetőségeit, amelyek az esetek negyedében jelentették a kezdeti behatolási pontot. Emellett a szoftver mint szolgáltatás (SaaS) platformokat is egyre gyakrabban használják social engineering-re és rosszindulatú szoftverek terjesztésére. Az üzleti e-mailek kompromittálása (BEC) szintén növekvő fenyegetést jelent, gyakran többtényezős hitelesítési (MFA) adatok megszerzésével.

A jelentés kiemeli az úgynevezett STAC (Security Threat Activity Cluster) kampányokat, amelyekben a támadók közös eszközöket és taktikákat alkalmaznak. Például a STAC5881 kampányban a CVE-2024-40711 Veeam sebezhetőséget és VPN-eket használtak ki, különböző zsarolóvírusok, mint az Akira, Fog és Frag terjesztésére.

További megfigyelt technikák közé tartozik a remote ransomware, ahol a támadók távolról titkosítják a fájlokat, megkerülve az észlelést; a quishing, ahol QR-kódokat használnak adathalászatra; valamint az EDR killer eszközök, amelyek célja a végpontvédelmi szoftverek leállítása.

A Sophos javasolja a jelszavak helyett passkey-k használatát, az MFA alkalmazását, a hálózati peremeszközök rendszeres frissítését, valamint a külső támadási felületek folyamatos ellenőrzését a védelem megerősítése érdekében.