Operation SyncHole

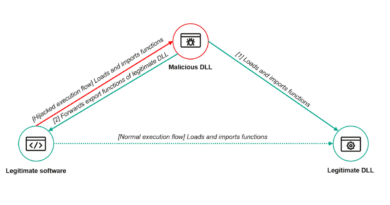

A Kaspersky GReAT kutatócsoportja által 2025 áprilisában közzétett jelentés szerint a Lazarus APT csoport új, Operation SyncHole nevű kiberkémkedési kampányt indított, amely Dél-Korea kritikus iparágait célozza meg. A támadások során a csoport watering hole technikát alkalmaz, amelyben kompromittált dél-koreai online médiumokon keresztül irányítják át a látogatókat rosszindulatú weboldalakra. Ezeken a weboldalakon keresztül a látogatók gépeire a ThreatNeedle nevű kártevőt telepítik, amely a rendszerben futó legitim SyncHost.exe folyamat memóriájában rejtőzik, így elkerülve a biztonsági szoftverek észlelését.

A támadások során a Lazarus csoport kihasználja a dél-koreai Cross EX szoftver sebezhetőségeit, amely lehetővé teszi számukra, hogy további öt szervezetet is megfertőzzenek. A kampány célja érzékeny információk megszerzése, különösen a szoftver-, IT-, pénzügyi, félvezető- és távközlési szektorokban.

A Kaspersky jelentése hangsúlyozza, hogy a Lazarus csoport folyamatosan fejleszti eszköztárát és taktikáit, hogy elkerülje a felfedezést és növelje a támadások hatékonyságát. A Operation SyncHole kampány is ezt a tendenciát tükrözi, amelyben a csoport kifinomult módszereket alkalmaz a célpontok kompromittálására.