IoT Zero Trust útmutató

A mai gyorsan változó fenyegetettségi környezetben az IoT eszközök biztonsága nem lehet utólagos szempont, amikor az IoT-eszközök és egyedi protokolljaik által bevezetett sérülékenységek azonnal jelentkeznek és komoly következményekkel járhatnak. A vállalati biztonság egyik hatékonyabb megközelítése a Zero Trust. Ez a modell abból indul ki, hogy alapértelmezés szerint egyetlen felhasználóban vagy eszközben sem lehet megbízni. A Zero Trust gyakorlati alkalmazásának megértése az IoT kontextusában segít a szervezeteknek a szükséges biztonsági intézkedések kialakításában.

Az útmutató szerint az IoT eszközök által generált adatok száma 2025-re el fogja érni a 73,1 ZB-ot. Az IoT eszközök száma 2030-ra várhatóan 40 milliárdra fog növekedni, amelyek közül rengeteg eszköz nem lesz frissíthető, bővíthető és legacy eszközként vagy rendszerként fog működni. Az IoT eszközökkel kapcsolatos jelentős kihívás a rendkívül alacsony vizibilitás. A vállalati biztonsági menedzsmentek 16%-a van tisztában a vállalati környezetükben működő IoT eszközökkel, ami azért is aggasztóan alacsony arány, mivel a Gartner szerint a rosszindulatú kibertevékenységek 25%-ában érintettek IoT eszközök.

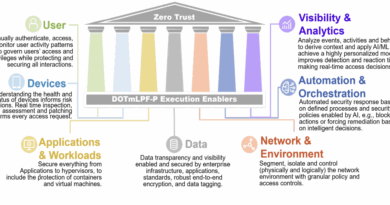

A Cloud Security Alliance kiadványa egy 5 lépésből álló módszertant kínál a Zero Trust architektúra kialakításához és megvalósításához, kifejezetten az IoT-technológiára szabva:

>> A védendő felület meghatározása;

>> A tranzakcióáramlások feltérképezése;

>> Architektúra kiépítése;

>> Házirend létrehozása;

>> A hálózat felügyelete és karbantartása.

Az felsorolja az IoT biztonság egyedi kihívásait, a Zero Trust IoT környezetekben történő implementációját, a támadási vektorokat, amelyek segítségével mérhető a Zero Trust implementáció hatékonysága, valamint, hogy hogyan bizonyíthatják az OEM gyártók a biztonsági szabványoknak való megfelelést.