Crocodilus banki trójai kampány Európában és Dél-Amerikában

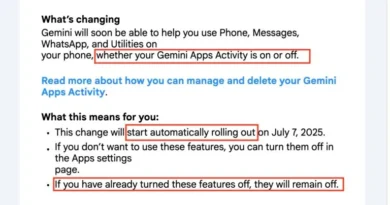

2025 márciusában a holland Threat Fabric Mobile Threat Intelligence csapata felfedezte a Crocodilust, egy új Android banki trójait. Az első megfigyelt minták többnyire tesztkampányokhoz kapcsolódtak, szórványosan éles kampányokat is azonosítottak. A fenyegetés folyamatos megfigyelése egyre több kampányt és a trójai folyamatos fejlődését mutatta ki. A Crocodilus kampányokban eddig európai és dél-amerikai felhasználókat céloztak meg.

A Crocodilus-t először 2025 márciusában dokumentálták, amikor Spanyolországban és Törökországban vett célba Android felhasználókat legitim alkalmazásoknak, például Google Chrome-nak álcázva magát. A kártevő olyan képességekkel van felszerelve, amelyekkel overlay-támadásokat indíthat egy külső szerverről lekérdezett pénzügyi alkalmazások listája ellen hitelesítő adatokat begyűjtse céljából.

A ThreatFabric által közzétett új jelentés szerint a kártevő az elemzés és a felderítés megnehezítése érdekében továbbfejlesztett obfuszkációs technikákat is alkalmaz, és képes új kapcsolatokat létrehozni az áldozat névjegyzékében.

A kezdeti Crocodilus minták európai műveletekre utaló jeleket mutattak, a korai kampányok nagyrészt Törökországot célozták meg. A közelmúltban végzett azonosított kampányok más európai országokat is céloznak, miközben folytatják a törökországi kampányokat és emellett Dél-Amerikában is megjelent a malware.

Az egyik figyelemre méltó kampányban lengyelországi felhasználókat céloztak meg. A bankok és e-kereskedelmi platformok alkalmazásait utánzó kártevőt Facebook-hirdetéseken keresztül népszerűsítették. Ezek a hirdetések arra ösztönözték a felhasználókat, hogy töltsenek le egy alkalmazást a bónuszpontok igénybevételéhez. A Facebook hirdetési átláthatósági adatai szerint ezek a hirdetések mindössze 1-2 órán át voltak aktívak, de mindegyik több mint ezer alkalommal jelent meg. A megtekintők többsége 35 év feletti volt, ami azt jelzi, hogy a fizetőképes közönségre összpontosítottak.

A „Letöltés” gombra kattintva a felhasználókat egy rosszindulatú webhelyre irányították át, amelyről letöltődött a Crocodilus dropper, amely képes megkerülni az Android 13+ védelmét. A Crocodilus egyik új funkciója, hogy módosítani tudja a fertőzött eszköz kontaktlistáját. A „TRU9MMRHBCRO” parancs fogadásakor a Crocodilus hozzáad egy megadott kontaktot az áldozat kontaktlistájához. Ez tovább növeli a támadó ellenőrzését az eszköz felett. A kutatók úgy vélik, hogy a cél egy olyan telefonszám hozzáadása, amely legitimnek tűnhet például „Banki Support”. Ez lehetővé teheti a támadó számára, hogy felhívhassa az áldozatot, miközben legitimnek tűnik. Ezzel megkerülhetik az ismeretlen számokat jelző csalásmegelőző intézkedéseket is.