Adathalász oldal csalinak használja a magyar Nemzeti CSIRT (régi) nevét

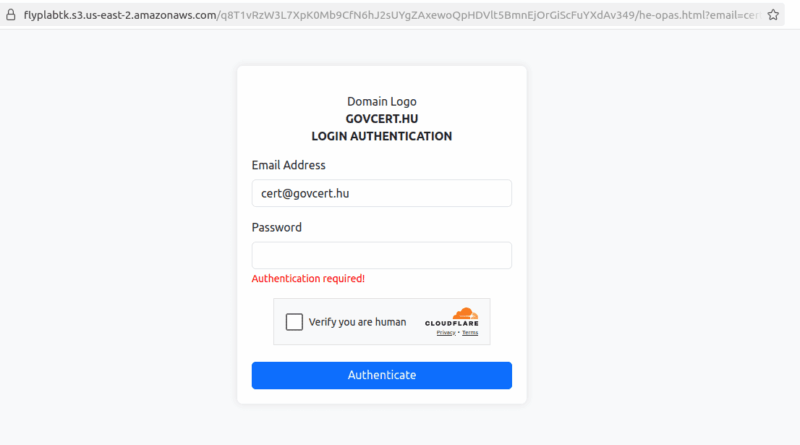

A Cyble Research and Intelligence Labs (CRIL) jelentése szerint egy kifinomult, célzott adathalász kampány zajlik, amely hivatalos platformokat, például a magyar NBSZ NKI Nemzeti CSIRT-et és a WeTransfer fájlmegosztó szolgáltatást utánozza, bár a CSIRT tekinetében az évek óta nem használt GovCERT rövidítést használja. Az akció a LogoKit adathalász keretrendszerre épül, amely dinamikusan generálja a célzott szervezetekre szabott, hitelesnek tűnő hamis bejelentkezési oldalakat. Az áldozatok e-mail címei előre kitöltve jelennek meg az oldalon, ezzel is növelve a hitelesség és az adatbeküldés esélyét. A hamis oldalak Amazon S3 (AWS) tárhelyen vannak elhelyezve, és Cloudflare Turnstile hitelesítési eszközt alkalmaznak, hogy biztonságosnak tűnjenek.

A megszerzett bejelentkezési adatokat egy aktív backend végpont, a mettcoint[.]com/js/error-200.php továbbítja. A kampány további hamis oldalakkal is rendelkezik ezen a domainek, például a WeTransfer, a Kina Bank (Pápua Új-Guinea), az amerikai katolikus egyház és szaúd-arábiai logisztikai cégek nevében. Kiemelendő, hogy a phishing domain továbbra is aktív és nincs jelen a VirusTotal adatbázisában, ami arra utal, hogy a kampány jelenleg is folyamatban van. A védekezéshez a szervezeteknek ajánlott blokkolni a gyanús AWS domaineket, oktatni az alkalmazottakat az adathalászat jeleiről, fejlett e-mail szűrőket használni, és jelenteni a gyanús tevékenységeket a megfelelő fórumokon.

(forrás)