SNI5GECT támadási keretrendszer

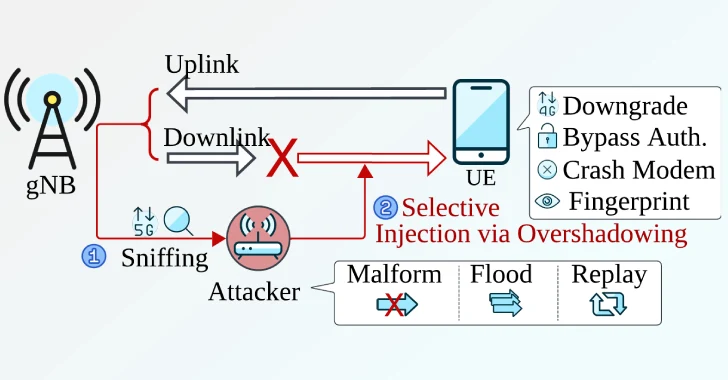

A Szingapúri Műszaki és Tervezési Egyetem (SUTD) ASSET (Automated Systems SEcuriTy) kutatócsoportja szerint a SNI5GECT keretrendszer, egy új támadási módszert kínál az 5G NR hálózatok ellen. A módszer alapja, hogy az 5G kommunikáció első fázisában, a felhasználói eszköz és a bázisállomás közötti üzenetváltások egy része még titkosítatlan, így egy támadó képes ezeknek az üzeneteknek a lehallgatására és valós idejű manipulálására. A támadás abban különbözik a hagyományos, úgynevezett rogue bázisállomásos módszerektől, hogy nem kell teljesen új hálózatot emulálni hozzá, elég a meglévő kommunikációba beékelődni és célzott üzeneteket befecskendezni.

A kutatók gyakorlati kísérletekkel bizonyították, hogy ezzel a technikával különféle támadások hajthatók végre, amelyek között vannak egyszeri, azonnali hatású kísérletek, mint a kapcsolat megszakítása vagy a felhasználói eszköz kényszerítése arra, hogy 4G hálózatra váltson. Vannak olyan támadások is, amelyek több lépcsőből állnak, például a felhasználó azonosítójának megszerzésére irányuló SUCI-catcher műveletek, illetve komplex downgrade támadások, amelyek hosszabb távon akadályozzák az 5G visszaállítását. A mérések során a kutatók nagyon magas sikerességi arányt értek el, az egyszerű támadások gyakorlatilag mindig, a többlépésesek pedig több mint kilencven százalékban eredményesek voltak.

A SNI5GECT különösen veszélyessé azzal válik, hogy a támadónak elegendő közeli hozzáféréssel rendelkeznie a kommunikációhoz, például húsz méteren belül, és így képes a titkosítatlan üzeneteket időben dekódolni és saját üzeneteivel kiegészíteni. Ez a megközelítés nemcsak a lehallgatás lehetőségét adja meg, hanem a kommunikáció aktív manipulálását is, ami komoly kockázatot jelenthet a felhasználói adatvédelemre, a hálózat biztonságára és a szolgáltatás folytonosságára.

A bemutatott módszer nem elméleti veszély, hanem valós, gyakorlati támadási vektor, amelyet a jelenlegi 5G infrastruktúra sebezhetőségei tesznek lehetővé. A kutatók GSMA elé tárták az eredményeket, és felhívták a figyelmet arra, hogy sürgős szükség van a protokollok és a védekezési mechanizmusok felülvizsgálatára annak érdekében, hogy a jövőben az ilyen jellegű támadások megelőzhetők legyenek.