Storm-0501 fejlődő technikái

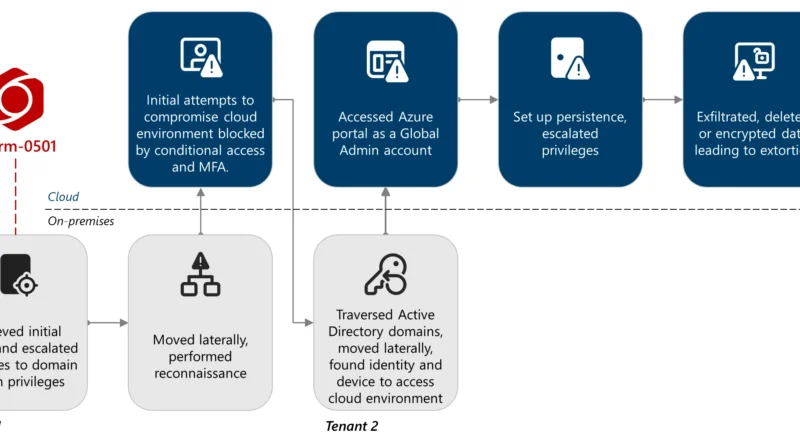

A Microsoft Threat Intelligence arra figyelmeztet, hogy a Storm‑0501, amely 2021 óta aktív és ismert a Sabbath, Embargo és más zsarolóvírusok alkalmazásáról, egy jelentős taktikai váltást hajtott végre. Korábban főként helyben (on‑premise) telepítettek kártevőket, hogy titkosítással rákényszerítsék a célszervezeteket a váltságdíj fizetésére. Az új megközelítést – amit felhőalapú zsarolóvírusnak neveznek – az jellemzi, hogy már nem a hagyományos kártevőtelepítés a középpontban, hanem a felhő natív képességeinek kihasználása, az adatok gyors letöltése, az adattárolók és mentések törlése, majd váltságdíj követelése – mindezt malware telepítése nélkül, teljesen cloud-first módon.

A Microsoft egy olyan esettanulmányt elemzett, ahol egy nagyvállalat több leányvállalatának eltérő Active Directory és Azure Entra ID környezetei összekapcsolódtak, de csak részben volt védelmi lefedettség — például csak egyetlen tenant használta a Defender for Endpoint szolgáltatást, ami átláthatósági lyukakat eredményezett. A támadó legelölről kezdte: feltérképezte a Defender hiányosságait az sc query sense / windefend parancsok futtatásával, és így kerülte el az észlelést. Ezután Evil-WinRM és DCSync technikákat bevetve szereztek adminisztrátori jogosultságokat, majd áttértek a felhő alapú hozzáférésre.

A valódi áttörést az jelentette, amikor a támadók kihasználták a Microsoft Entra Connect Sync fiókok Directory Synchronization Account jogosultságait. Első lépésként törölték vagy visszaállították egy globális rendszergazda jelszavát az adott szervezet felhői környezetében. Mivel az érintett fiók nem rendelkezett többtényezős hitelesítéssel , a támadók hozzá tudtak adni egy saját kezelésű MFA-megoldást, amely lehetővé tette számukra a belépést a Cloud adminisztrációba.

Teljes adminisztrációs jogosultságot megszerezve, a Storm‑0501 megkerülte a Conditional Access korlátozásokat, és az Azure környezetben Owner szerepkörre emelte saját fiókját. Ezután feltérképezte a felhői infrastruktúrát, exfiltrálta az adatokat, majd tömegesen törölte a VM snapshotokat, mentési állomásokat, tároló-fiókokhoz és Recovery Vault-hoz kapcsolódó adatokat — így a célpontokat teljesen visszaállításképtelenné tette. Ahol pedig a biztonság fontosabb volt, ott egyszerűen felhasználta a cloud-alapú titkosítást (Encryption Scopes), saját kulcs létrehozásával, amit utána törölt — ezzel az adatok véglegesen elérhetetlenné váltak akár a jogos tulajdonosok számára is.

A Microsoft kiemeli, hogy ez már nem egyszerű ransomware–akció, ez egy brutális, adat-elszállítást és infrastruktúra-pusztítást kombináló felhőalapú zsarolás. Nem csak titkosítják az adatot—elpusztítják a mentéseket is, így nem lehet visszaállni, mondta Sherrod DeGrippo, a Microsoft Threat Intelligence stratégiai igazgatója.