Olasz védelmi minisztérium nevével játszva

A Group-IB egy eddig dokumentálatlan phishing-kampányt ismertet, amely főként Olaszországot és más európai országokat célozta meg. A kutatók szerint a támadók speciális kémprogramokat (formgrabbereket, keyloggereket, például Pony Formgrabber, AZORult, Qbot) használtak arra, hogy ellopják a felhasználói fiókok hitelesítő adatokat. A kampány során phishing e-maileket küldtek magán- és vállalati e-mail-címekre, és sikeresen kompromittáltak több mint 40 000 felhasználói fiókot 30 ország kormányzati weboldalain, közülük Olaszországot a legjobban érintette (52%).

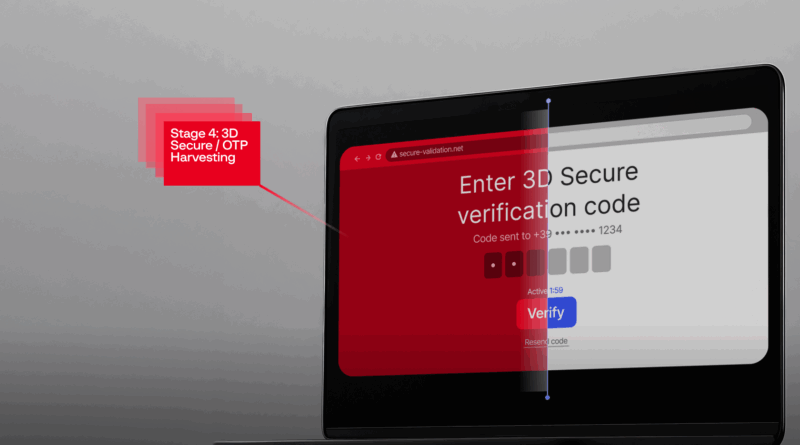

A támadások során a bűnözők hamis bejelentkezési oldalakat hoztak létre, amelyek hivatalos kormányzati portáloknak adták ki magát, például az olasz védelmi minisztérium (difesa.it) vagy más európai kormányhivatalok oldalainak. A lopott adatok között hitelesítő információk, e-mail-címek és pénzügyi adatokat is találtak, amelyek további kiberbűncselekményekhez, például identitáslopáshoz vagy további támadásokhoz vezethettek.

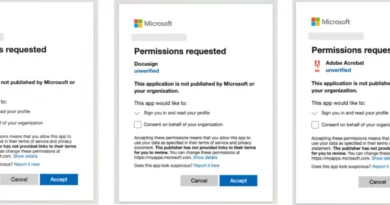

A Group-IB kiemeli, hogy a phishing-támadások száma folyamatosan növekszik, és a bűnözők egyre kifinomultabb eszközöket, például AI-alapú deepfake technológiát is alkalmaznak, hogy hitelesebbnek tűnjenek a csaló üzeneteik. Ez különösen veszélyes, mert a hagyományos védekezési mechanizmusok egyre kevésbé hatékonyak ezek ellen. A cikk szerint a logisztika, utazás és internetszolgáltatások szektora a leginkább veszélyeztetett, és a phishing-oldalak száma 2024-ben 22%-kal növekedett a korábbi évhez képest