APT35 kiszivárgott belső titkai

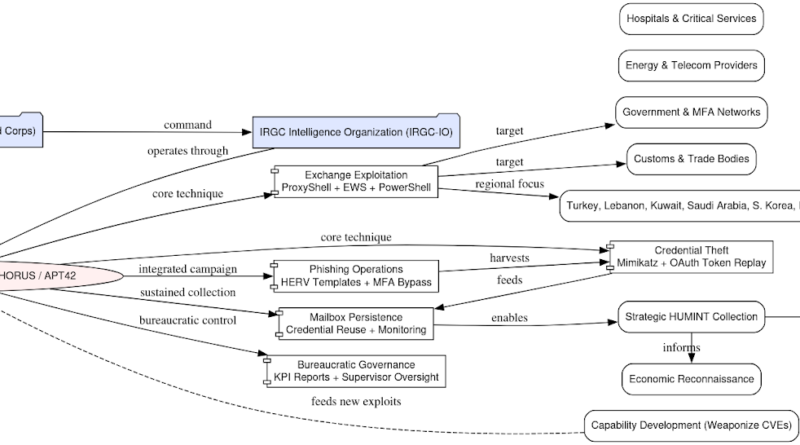

A DomainTools Investigations vizsgálta az APT35 (Charming Kitten) belső dokumentumait. A jelentés szerint 2025 októberében GitHub-platformra került havi jelentéseket, KPI-adatokat, feladatlistákat, belső felügyeleti űrlapokat, adatgyűjtési és kampánystat-listákat tartalmaznak, amelyek rendkívüli részletességgel feltárják a szervezet működési modellt. A kiszivárgott adatokból kiderül, hogy nem csak egy hacker-csoporttal állunk szemben, hanem az iráni állami hírszerzés, a IRGC Intelligence Organization (IRGC IO) keretében működő, bürokratikusan szervezett kiber-kémrendszerrel. Az APT35 kiemelt célterületei között szerepelnek diplomáciai szervek, telekommunikációs társaságok, kormányzati szervek Libanonban, Kuvaitban, Törökországban (és az Észak-Ciprusi Török Köztársaságban), Szaúd-Arábiában, Dél-Koreában, valamint belső iráni célpontok.

Az APT35 több párhuzamos és jól meghatározott fázisban dolgozik, először széleskörű felderítés történik, amely során tömeges port- és sebezhetőség-vizsgálat zajlik, majd nagyon célzott exploitatiós műveletek következnek – jellemzően az Ivanti Connect Secure és az Microsoft Exchange rendszerek ProxyShell/Autodiscover/EWS láncain keresztül. Az invázió után a csoport nagy figyelmet fordít a Global Address List exportokra, az e-mail postafiókok kompromittálására, valamint az ebből származó címjegyzékek felhasználására célzott phishing-kampányokban. A dokumentumokban szereplő riportok mutatják például a dwell time, azaz a hálózatban töltött idő, valamint a credentials captured vagy a mailboxes monitored mutatókat, amely arra utal, hogy a cél nem futó zsaroló- vagy ransomware-akció, hanem hosszú távú hírszerzés és készenléti hozzáférés.

Az APT35/IRGC IO keretében működő egység nem decentralizált vagy freelance alapon dolgozik, hanem egy hierarchikus rendszer alapján, ahol feladatkiosztás, napi jelentések írása, operátor-jelentések, felügyeleti aláírások és jelenléti ívek is szerepelnek. Minden operátor rendelkezik alias-névvel (Operator 04, Operator 07), és a dokumentumokban szerepel belső időbeosztás, osztályonként feladat, fejlődési mutatók. Ez a részletesség egyértelműen arra mutat, hogy az APT35 nem egyszerű hacker-szervezet, hanem államigazgatási keretben működő számítógépes hírszerző entitás.