CamelClone művelet

A Seqrite Labs által feltárt Operation CamelClone egy több régiót érintő kiberkémkedési kampány, amely elsősorban kormányzati, diplomáciai és védelmi szervezeteket céloz a Közel-Kelet és Észak-Afrika térségében, különösen a geopolitikai feszültségek erősödésének időszakában. A művelet célja hosszú távú hozzáférés megszerzése és érzékeny információk gyűjtése az érintett szervezetek rendszereiből.

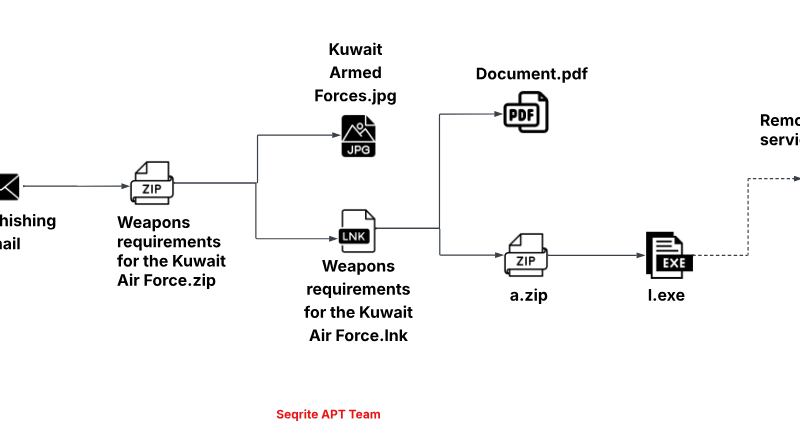

A támadási lánc jellemzően spear-phishing e-mailekkel indul, amelyek legitimnek tűnő dokumentumokat vagy állami témájú csalit tartalmaznak. A megnyitott fájl egy több lépcsős fertőzési folyamatot indít el, amely loader-komponensek segítségével telepíti a végső kártevőt. A kampány során a támadók különböző távoli hozzáférési eszközöket és egyedi implantokat használnak, amelyek lehetővé teszik a rendszerek felderítését, az adatok gyűjtését és a tartós jelenlét fenntartását a kompromittált hálózatokban.

A művelet egyik jellegzetessége a többlépcsős, rejtett infrastruktúra használata, amely különböző szervereken és domain-hálózatokon keresztül biztosítja a C2 kommunikációt. Ez segíti a támadókat abban, hogy a kampány hosszú ideig észrevétlen maradjon, miközben fokozatosan gyűjtik az információkat a célpontokról.