Rilide malware

Több támadócsoport rosszindulatú böngészőbővítményt használ Chromium-alapú böngészőkhöz, például a Google Chrome-hoz, a Microsoft Edge-hez, a Brave-hez és az Opera-hoz, amelynek célja, hogy több weboldalról és online pénztárcából lopjon el kriptovaluta-eszközöket. A bővítmény úgy működik, hogy csaló kódot fecskendez be a webhelyekre hogy a böngészőn keresztül elkerülje a kéttényezős hitelesítést, és törölje az automatikus figyelmeztetéseket a postaládákból.

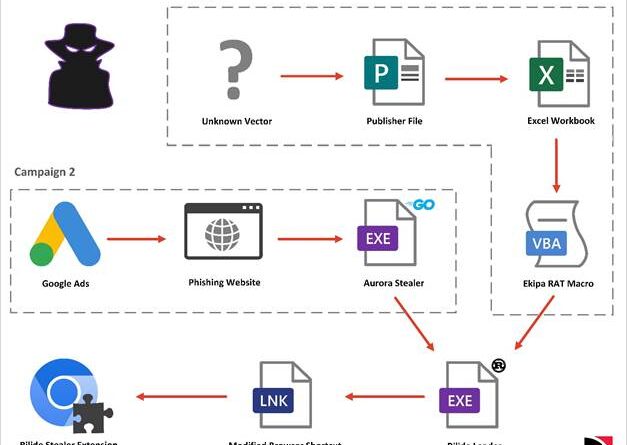

A Trustwave kutatói más rosszindulatú programokat is találtak, amelyek a Rilide-ot telepítették a feltört számítógépeken, így úgy tűnik, hogy másodlagos rakományként vagy modulként használják nagyobb támadások részeként.

Miután a böngésző betöltötte, a Rilide bővítmény a Google Drive kiterjesztéseként jelenik meg. A háttérben azonban figyeli az aktív lapokat a célzott weboldalak listájához, amely számos népszerű kriptovaluta tőzsdét és e-mail-szolgáltatót tartalmaz, például a Gmailt és a Yahoo-t. Amikor az egyik ilyen webhely betöltődik, a bővítmény eltávolítja a valódi weboldal által biztosított Content Security Policy (CSP) fejlécet, és saját csaló kódot fecskendez be, hogy különféle tartalommanipulációkat hajtson végre. A CSP eltávolítása azért fontos, mert ez egy olyan mechanizmus, amellyel a weboldalak jelzik a böngészőknek, hogy milyen eredetű szkriptek futhatnak le a weboldalak kapcsolatban.

A weboldalra bevitt szkriptek egyike képes képernyőképeket készíteni az éppen megnyitott lapokról, és értesíteni tudja a parancs- és vezérlőkiszolgálót, ha az egyik aktív lap egyezik a megcélzott webhelyek egyikével. Más szkriptek automatizálják az eszközök háttérben történő visszavonását, miközben hamis párbeszédpanelt jelenítenek meg a felhasználónak a kéttényezős hitelesítési kód megadásához.