Letscall vishing toolset

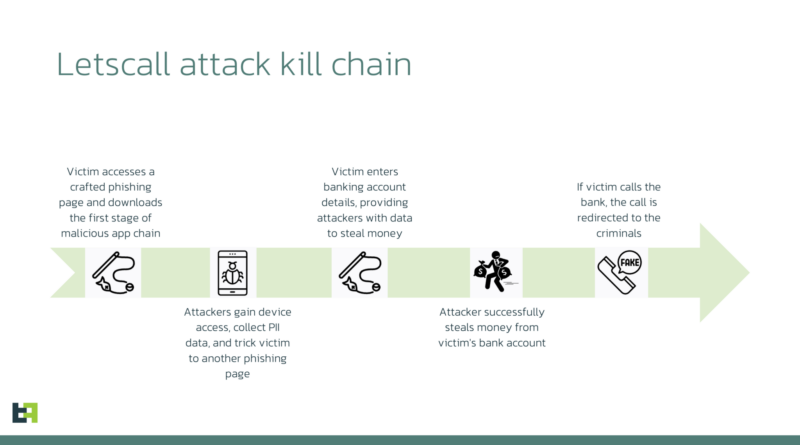

A ThreatFabric kutatói figyelmeztetést adtak ki a hangalapú adathalászattal (vishing) kapcsolatban, amelyet a Letscall néven ismert csoport alkalmazott Dél-Koreában. A Letscall mögött álló bűnözők többlépcsős támadást alkalmaznak, hogy megtévesszék az áldozatokat, hogy rosszindulatú alkalmazásokat töltsenek le hamisított Google Play Áruház weboldalról. A rosszindulatú szoftver telepítése után a bejövő hívásokat a bűnözők irányítása alatt álló telefonközpontba irányítja. A képzett operátorok, akik banki alkalmazottnak adják ki magukat, érzékeny információkat lopnak el a gyanútlan áldozatoktól.

A hangforgalom irányításának megkönnyítése érdekében a Letscall olyan technológiákat használ, mint a Voice over IP (VOIP) és a WebRTC. Ezenkívül használja a Session Traversal Utilities for NAT (STUN) és a NAT (TURN) protokollok körüli átjárási segédprogramokat, köztük a Google STUN szervereket is, hogy biztosítsa a kiváló minőségű telefon- vagy videohívásokat, és megkerülje a NAT- és tűzfalkorlátozásokat.

A csoport ismeri az Android biztonsági megoldásait és a modern telefontechnológiákat. A csoport bebizonyította, hogy a technikailag jól megtervezett pszichológia megtévesztési (social engineering) támadások továbbra is rendkívül veszélyesek lehetnek.