Pixel-stealing attack

A hat legnagyobb grafikus kártya gyártója ki van téve egy újonnan felfedezett támadásnak, amely lehetővé teszi a rosszindulatú weboldalak számára, hogy beolvassák a más weboldalakon megjelenített felhasználóneveket, jelszavakat és egyéb érzékeny vizuális adatokat – mutatták ki az austini Texasi Egyetem kutatói egy tanulmányban.

A több eredetű támadás lehetővé teszi, hogy egy rosszindulatú weboldal egy domainről – például example.com – hatékonyan beolvassa a weboldal által megjelenített képpontokat az example.org vagy egy másik domainről. A támadók ezután rekonstruálhatják azokat oly módon, hogy megtekinthessék az utóbbi webhelyen megjelenített szavakat vagy képeket. Ez a kiszivárgás sért egy kritikus biztonsági elvet, amely az egyik legalapvetőbb biztonsági határ az internet védelmében. Az azonos eredetszabályként (same-origin policy) ismert , és előírja, hogy az egyik webdomainen tárolt tartalmat el kell különíteni az összes többi webdomaintől.

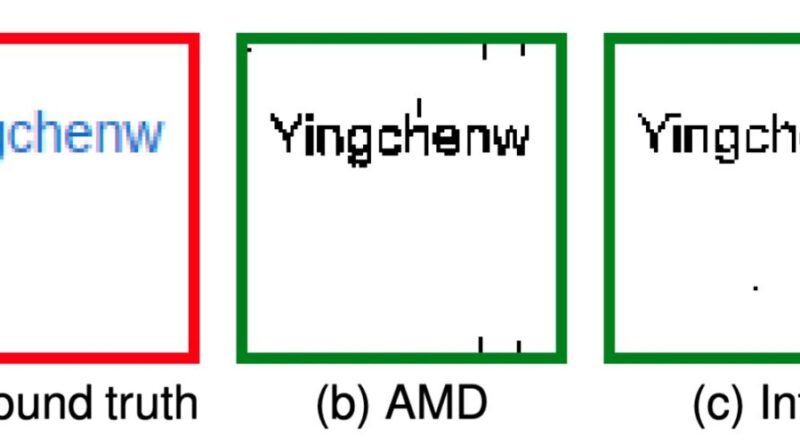

A kutatók megmutatták, hogy a GPU.zip hogyan teszi lehetővé a PoC-jukhoz létrehozott rosszindulatú weboldalaknak, hogy egyesével ellopják a pixeleket a felhasználó Wikipédia-felhasználónevéhez. A támadás az Apple, az Intel, az AMD, a Qualcomm, az Arm és az Nvidia által biztosított GPU-kon működik. Az AMD Ryzen 7 4800U-n a GPU.zip körülbelül 30 percet vett igénybe a megcélzott pixelek 97 százalékos pontosságú megjelenítéséhez. A támadáshoz 215 percre volt szükség a képpontok rekonstrukciójához, amikor Intel i7-8700-at futtató rendszeren jelennek meg.