EleKtra-Leak kampány

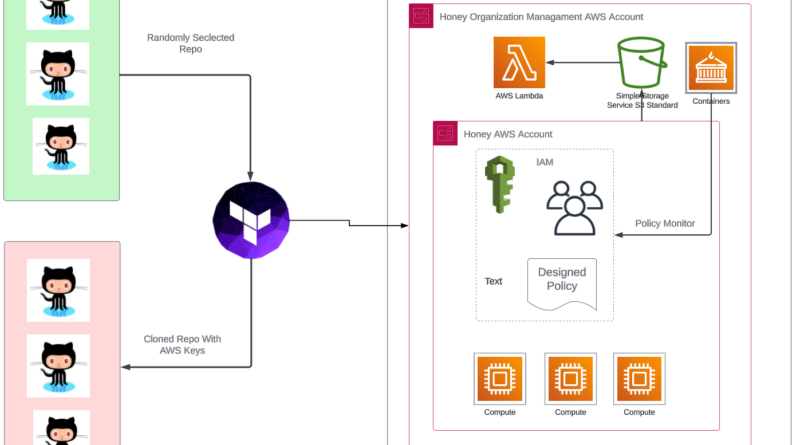

A Palo Alto Unit 42 kutatói azonosítottak egy aktív kampányt, amelyet EleKtra-Leak-nek hívunk, és amely a nyilvános GitHub-tárhelyeken belüli nyilvános identitás- és hozzáférés-kezelési (IAM) hitelesítő adatok automatikus célzását hajtja végre. Ennek eredményeként a kampányhoz kapcsolódó fenyegetés szereplője több AWS Elastic Compute (EC2) példányt tudott létrehozni, amelyeket széles körű és hosszan tartó titkosítási műveletekhez használt.

A kampány sikerének egy része a GitHub titkos szkennelési funkciójában és az AWS AWSCompromisedKeyQuarantine irányelvében található vakfoltok kihasználásában rejlik, hogy megjelöljék és megakadályozzák a feltört vagy nyilvánosságra hozott IAM hitelesítő adatokkal való visszaélést az EC2 példányok futtatásához vagy elindításához.

Míg a karantén házirendet az AWS hitelesítő adatainak nyilvánosan elérhetővé válását követő két percen belül alkalmazzák a GitHubon, felmerül a gyanú, hogy a kulcsokat egy még meghatározatlan módszerrel teszik közzé.