AsyncRAT

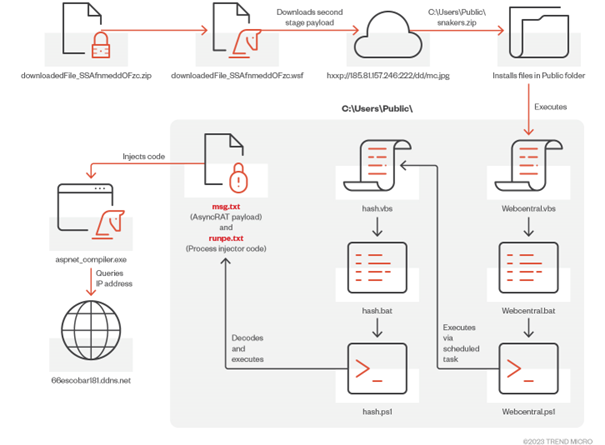

A Trend Micro Managed XDR (MxDR) csapata több olyan esetet is kezelt, amelyekben az AsyncRAT, egy olyan Remote Access Tool (RAT) volt érintett, amely többféle képességgel rendelkezik, például billentyűzetleütéssel és távoli asztali vezérléssel, ami jelentős fenyegetést jelent az áldozatok számára. Ez a blogbejegyzés az MxDR által az AsyncRAT fertőzési láncának több esetre kiterjedő felgöngyölítésével foglalkozik, és rávilágít az aspnet_compiler.exe, egy eredetileg az ASP.NET webalkalmazások előkompilálására tervezett legitim Microsoft-folyamat visszaélésére. A rosszindulatú szereplők ezt a folyamatot használták ki az AsyncRAT hasznos terhelésének bejuttatására, ami a támadók fejlődő taktikáját mutatja.

Az év elején a belső Threat Hunting csapatunk is találkozott olyan zsarolóvírus-fertőzésekkel, amelyek ügyesen használták az AsyncRAT képességeit, és a taktikák, technikák és eljárások (TTP-k) hasonlítottak az ebben a blogbejegyzésben tárgyaltakhoz, hatékonyan megkerülve a vírusvédelmi rendszereket. A támadók ezután az aspnet_compiler.exe folyamaton keresztül reflektív betöltést alkalmaztak, ami lehetővé tette számukra, hogy diszkréten telepítsék a hasznos terheiket.

Különböző kutatások vizsgálták az AsyncRAT fertőzéseket, feltárva az operátorok alkalmazkodóképességét a különböző technikák alkalmazásában. Például a 2019-es és 2020-as kampányok az AsyncRAT módosított, Covid-19 témájú változatait terjesztették, kihasználva a világjárványt annak korai időszakában. Egy másik esetben a rosszindulatú szereplők helyi bankoknak és bűnüldözési intézményeknek adták ki magukat, hogy célpontjaikhoz eljuttassák az AsyncRAT-ot.

2021-ben az AsyncRAT az Operation Spalax nevű adathalászkampány része volt. A 2021 végéig és 2022 elejéig tartó adathalászkampányok HTML csatolmányokat használtak az AsyncRAT kézbesítéséhez, miközben reflektív betöltési technikákat is integráltak. Ezek az incidensek kiemelik a rosszindulatú szoftver sokoldalúságát és tartós használatát különböző támadási vektorokban.

2023 elején az AsyncRAT fertőzések még mindig fennállnak, és különböző fájltípusokat használnak, köztük a PowerShell, a Windows Script File (WSF) és a VBScript (VBS) fájlokat, hogy megkerüljék a víruskereső intézkedéseket. Figyelemre méltó, hogy az Any.run az elmúlt hónapokban az AsyncRAT-ot folyamatosan az első tíz heti rosszindulatú kártevő trendek között tartja számon.

A közelmúltban végzett vizsgálatok igazodnak ehhez a trendhez, bár árnyalt különbségek vannak az elejtett szkriptek, a felhasznált tartományok és a megfigyelt befecskendezési folyamatok között. A taktikákban bekövetkezett változások ellenére az egyik következetes szempont a dinamikus DNS (DDNS) szolgáltatások – például a No-IP és a DuckDNS által nyújtottak – használata a hálózati infrastruktúra számára.

A dekódolt AsyncRAT hasznos terhelését elemezve nyilvánvalóvá válik, hogy az alkalmazott tanúsítvány az AsyncRAT Serverhez kapcsolódik, ami az AsyncRAT C&C forgalom jellegzetes vonása. A Subject Common Name jellemzően “AsyncRAT Server” vagy “AsyncRAT Server CA” (ahogyan azt az SSL/TLS kommunikációról szóló korábbi technikai összefoglalónkban említettük). A Subject Common Name vizsgálata értékesnek bizonyul az AsyncRAT fertőzések azonosításában.