Kihasznált OAuth alkalmazások

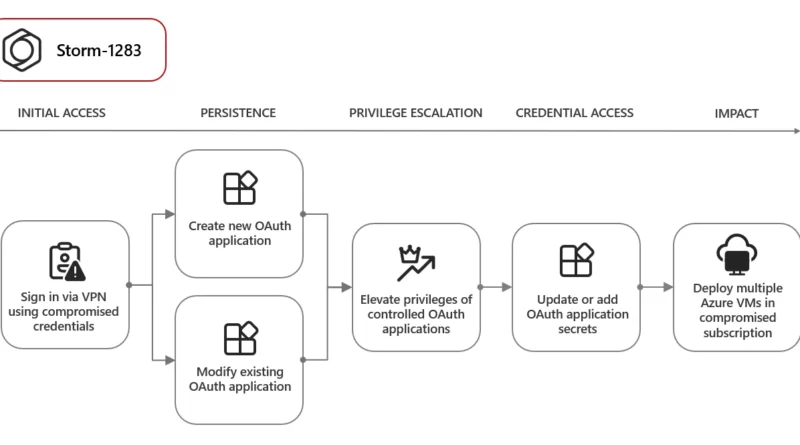

A Microsoft arra figyelmeztetett, hogy az ellenfelek az OAuth-alkalmazásokat automatizálási eszközként használják virtuális gépek kriptopénz-bányászathoz való telepítésére és adathalász-támadások indítására. Az OAuth a tokenalapú hitelesítés és engedélyezés nyílt szabványa, amely lehetővé teszi az alkalmazások számára, hogy a felhasználó által beállított jogosultságok alapján hozzáférjenek az adatokhoz és erőforrásokhoz. A fenyegető szereplők kompromittálják a felhasználói fiókokat, hogy létrehozzák, módosítsák és magas jogosultságokat adjanak az OAuth-alkalmazásoknak, amelyeket visszaélhetnek a rosszindulatú tevékenységek elrejtésére. Az OAuth visszaélésszerű használata azt is lehetővé teszi a fenyegető szereplők számára, hogy akkor is fenntartsák az alkalmazásokhoz való hozzáférést, ha elveszítik az eredetileg kompromittált fiókhoz való hozzáférést.

A Microsoft Threat Intelligence által megfigyelt támadásokban a fenyegető szereplők adathalász- vagy jelszószóró támadásokat indítottak, hogy olyan felhasználói fiókokat veszélyeztessenek, amelyek nem rendelkeztek erős hitelesítési mechanizmusokkal, és engedélyekkel az OAuth-alkalmazások létrehozására vagy módosítására. A fenyegető szereplők visszaéltek a magas jogosultságokkal rendelkező OAuth-alkalmazásokkal, hogy virtuális gépeket telepítsenek kriptopénz-bányászat céljára, az üzleti e-mail kompromittálást (BEC) követően állandóságot hozzanak létre, és a célzott szervezet erőforrásait és domainnevét használva spammelési tevékenységet indítsanak.

Az ilyen támadásokkal kapcsolatos kockázatok csökkentése érdekében ajánlott, hogy a szervezetek érvényesítsék a többfaktoros hitelesítést (MFA), engedélyezzék a feltételes hozzáférési irányelveket, és rutinszerűen ellenőrizzék az alkalmazásokat és a jóváhagyott engedélyeket.