Honeytokenek használata adathalász támadások felismerésére

Az adathalász támadások rohamosan szaporodnak a Microsoft 365 felhasználói ellen. Miért? A Microsoftot sok cég és felhasználó használja, így a kihasználásuk nagyon vonzó. Emellett egyre népszerűbbek a többtényezős hitelesítés (MFA) megkerülésére szolgáló technikák adathalász támadások során (Adversary In The Middle – AitM). Ez lehetővé teszi a támadók számára, hogy akár az MFA által védett fiókokat is feltörjék.

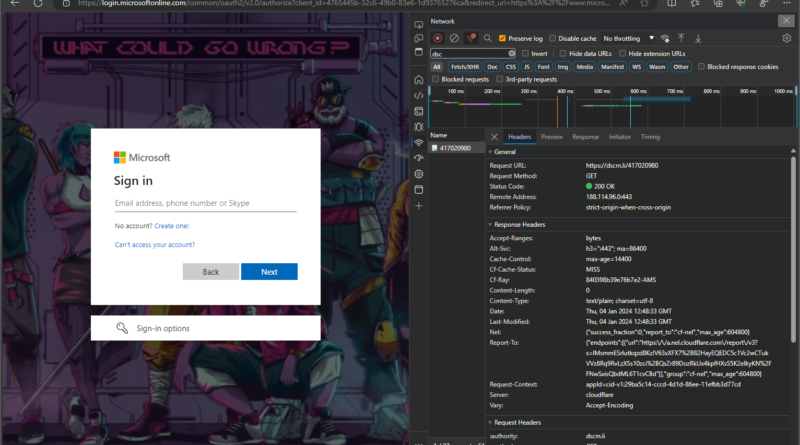

Az AiTM támadás során az áldozat a támadó által irányított szerverhez csatlakozik. A támadó az áldozat kéréseit továbbítja a végső rendeltetési helyre. Ebben az esetben a valódi Microsoft bérlők bejelentkezési portálja. A Microsoft bejelentkezési portáljáról érkező válaszok vissza lesznek irányítva az áldozathoz. A támadó középen álló emberként viselkedik.

A támadás során a támadó képes ellopni a felhasználók bejelentkezési adatait vagy a munkamenet-cookikat. A legrosszabb esetben ez az adathalász fiók teljes átvételéhez vezet.

Az AiTM támadások leggyakrabban használt eszköze az Evilginx. Ezenkívül a kiberbűnözők egyedi AiTM platformokat is kínálnak, például a STORM-1575-öt.

A Zolder több olyan megoldást kis ismertet, amelyek segítik. Megakadályozni, vagy felismerni az ilyen adathalász támadások kezdeti jeleit.