Volt Typhoon

A SecurityScorecard STRIKE csapata a Volt Typhoonhoz (Bronze Silhouette) kapcsolódó titkos infrastruktúrát vizsgálta, miután a csoportnak tulajdonított új tevékenységről érkezett jelentések szerint. A Volt Typhoon egy államilag támogatott fenyegető csoport, amely feltehetően a Kínai Népköztársaság nevében tevékenykedik, és jellemzően kémkedésre és információgyűjtésre összpontosít. A csoport többféle kibertámadást hajt végre, de visszatérő témája a kompromittált kis irodai és otthoni irodai (SOHO) berendezések, például routerek és tűzfalak használata.

A Lumen Black Lotus Labs nemrégiben közzétett jelentése azonosította a kompromittált SOHO-eszközök egy csoportját, amely látszólag egy botnetet alkot, amelyet a fenyegető szereplők, köztük többek között a Volt Typhoon is, titkos adatátvitelre használtak. A botnet által használt kompromittált eszközök között Cisco és DrayTek routerek, NETGEAR tűzfalak és Axis IP-kamerák is szerepelnek. A STRIKE kutatói az említett jelentéssel együtt közzétett kompromittálódási mutatókat (IoC) használták fel további kutatások elvégzéséhez, amelyek az újonnan azonosított infrastruktúrához vezettek.

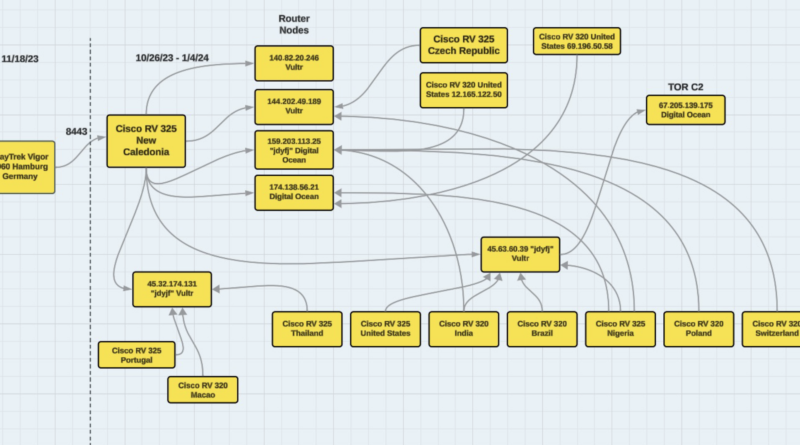

Kiderült, hogy Európában, Észak-Amerikában és Ázsiában működő titkos infrastruktúra-hálózatot hoztak létre, amely a jelek szerint kompromittált útválasztókból és más hálózati szélső eszközökből áll. Adataink szerint az elmúlt 37 napban elsősorban Cisco RV320/325-ös eszközöket érintettek. A Cisco RV-k hálózati szélső eszközök. Úgy tűnik, hogy a korábbi jelentésekkel összhangban a Volt Typhoon célja az lehet, hogy ezeket a kompromittált eszközöket lopott adatok továbbítására vagy a célszervezetek hálózataihoz való csatlakozásra használja.

A Black Lotus Labs legutóbbi jelentése szerint a Volt Typhoon új infrastruktúrát fejleszt, hogy felkészüljön a megújult aktivitás időszakára. A STRIKE Team kutatói által megfigyelt kommunikáció a Cisco routerek célzott modelljei és az ismert Volt Typhoon IoC-k között arra utal, hogy ezek az előkészületek folyamatban vannak és kiterjedtek, mivel a SecurityScorecard adatállományában szereplő Cisco eszközök közel egyharmada hét nap alatt kommunikált ezekkel az IoC-kkel.