Byakugan Malware: Hamis Adobe Reader telepítőket kihasználó lopakodó kampány

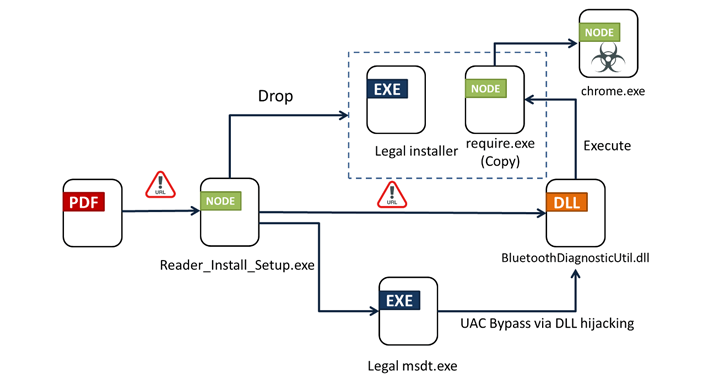

Kiberbiztonsági kutatók egy rosszindulatú kampányt fedeztek fel, amely egy új, Byakugan nevű rosszindulatú programot terjeszt hamisított Adobe Acrobat Reader telepítőkön keresztül. A kártevő terjesztése egy portugál nyelvű PDF-dokumentummal kezdődik, amely megnyitásakor egy elmosódott képet jelenít meg, és arra kéri a felhasználót, hogy töltsön le egy Reader alkalmazást a tartalom megfelelő megtekintéséhez. A megadott linkre kattintva azonban egy rosszindulatú telepítőfájl letöltését kezdeményezi, ami elindítja a kártevő fertőzési folyamatát. Ez a kampány, amelyet a Fortinet FortiGuard Labs az AhnLab Security Intelligence Center (ASEC) által történt első felfedést követően részletezett, olyan technikákat használ ki, mint a DLL eltérítés és a Windows User Access Control (UAC) megkerülése. A műveletek egy részét egy legitim PDF olvasó alkalmazás telepítésével álcázza.

A Byakugan feltűnően összetett, és mind a törvényes, mind a rosszindulatú funkciókat magában foglalja, hogy elkerülje a felderítést. A node.js segítségével készült és külső könyvtárakkal csomagolt eszköz számos rosszindulatú tevékenységet végez, beleértve a perzisztencia létrehozását, az OBS Studio segítségével történő asztali megfigyelést, a képernyőképek rögzítését, a kriptovaluta-bányászok letöltését, a billentyűleütés naplózását, a fájlok felsorolását és feltöltését, valamint a webböngészőkből történő adatlopást. A tiszta és rosszindulatú komponensek ilyen keveréke megnehezíti az elemzési folyamatot, kihívás elé állítva a kiberbiztonsági szakembereket a fenyegetések pontos azonosításában és mérséklésében. A Byakugan megjelenése jól példázza a rosszindulatú szoftverek fejlesztésének növekvő tendenciáját, amely a törvényes komponensek felhasználását jelenti a rosszindulatú tevékenységek elhomályosítására, ezáltal megnehezítve a biztonsági megoldások felderítési erőfeszítéseit.

(forrás)