CLOUD#REVERSER phishing kampány

Szakértők egy új, CLOUD#REVERSER névre keresztelt adathalász támadási kampányt figyeltek meg, amely törvényes felhőalapú tárolási szolgáltatásokat, például a Google Drive-ot és a Dropboxot használja fel rosszindulatú hasznos terhek létrehozására. A Securonix kutatói, Den Iuzvyk, Tim Peck és Oleg Kolesnikov felismerték, hogy a támadás VBScript és PowerShell szkripteket használ fel parancs- és vezérlési tevékenységek (C&C) végrehajtásához ezeken a felhőplatformokon keresztül. A szkripteket úgy tervezték, hogy bizonyos mintáknak megfelelő fájlokat hívjanak le, ami azt sugallja, hogy a felhőalapú tárolási szolgáltatásokban elhelyezett parancsokra vagy további szkriptekre várnak.

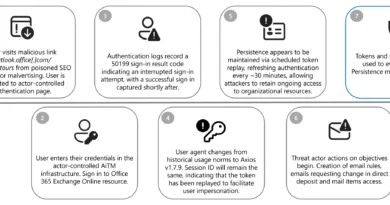

A támadás egy ZIP archívumfájlt tartalmazó adathalász e-maillel indul, amely egy Microsoft Excel-fájlnak álcázott futtatható fájlt tartalmaz. Ezt a megtévesztést az RLO (Right-to-left override) Unicode karakter (U+202E) használatával érik el, aminek hatására a fájlnév jóindulatú Excel dokumentumnak tűnik. Végrehajtáskor a kártevő nyolc hasznos terhet dob le, köztük egy csaló Excel-fájlt és egy további szkriptek indításáért felelős elfedett VBScriptet. Ezek a szkriptek a felismerés elkerülése érdekében Google Chrome frissítéseknek álcázott, percenként futó ütemezett feladatok létrehozásával állandóságot teremtenek.

A további lépések során PowerShell szkripteket futtatnak, amelyek a szereplők által ellenőrzött Dropbox és Google Drive fiókokhoz kapcsolódnak, hogy további szkripteket és bináris programokat töltsenek le. Ezeket a szkripteket a fenyegető szereplők dinamikusan módosíthatják, hogy létrehozzák a veszélyeztetett állomáson végrehajtandó káros fájlokat. A PowerShell szkript, a zz.ps1 a késői szakaszban különösen sokoldalú, mivel képes meghatározott kritériumok alapján fájlokat letölteni és helyben elmenteni. Ez a módszer lehetővé teszi a kártevő számára, hogy hálózati kapcsolatot tartson fenn a támadó parancs- és vezérlőkiszolgálójával (C&C), biztosítva a folyamatos hozzáférést és az adatok kiszivárgását, miközben elvegyül a szokásos hálózati forgalomban. A texasi székhelyű kiberbiztonsági cég folyamatban lévő vizsgálata rávilágít arra, hogy a fenyegető szereplők egyre gyakrabban élnek vissza a törvényes szolgáltatásokkal, hogy elkerüljék az észlelést és fennmaradjanak a veszélyeztetett rendszerekben.

(forrás)