Rosszindulatú npm csomagok találtak képfájlokat a hátsó kód elrejtéséhez

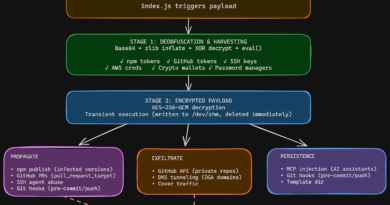

Kiberbiztonsági kutatók két rosszindulatú csomagot, az img-aws-s3-object-multipart-copy és a legacyaws-s3-object-multipart-copy csomagokat fedezték fel az npm csomagnyilvántartásban. Ezek a csomagok, amelyeket 238 alkalommal töltöttek le, mielőtt eltávolították volna őket, hátsó ajtó kódot tartalmaztak, amelyet arra terveztek, hogy külső szerverről káros parancsokat hajtson végre. A Phylum biztonsági cég külön kiemelte a csomagok rejtett parancs- és vezérlési funkcióját, amely a képfájlokban rejtőzött, és a csomag telepítése során aktiválódott. Az azonosított csomagok egy valódi npm könyvtárat imitálnak, de egy módosított “index.js” fájlt tartalmaznak, amely egy rosszindulatú JavaScript fájlt hajt végre.

Ez a JavaScript-fájl három konkrét képpel lép kölcsönhatásba, és a Microsoft logóját tartalmazó képet használja fel a fenyegető tartalom kinyeréséhez és végrehajtásához. A kód úgy működik, hogy az új klienst regisztrálja egy parancs- és vezérlőkiszolgálón, elküldi a hosztnevet és az operációs rendszer adatait. Ez lehetővé teszi a kód számára, hogy a támadó által kiadott parancsokat periodikusan, körülbelül öt másodpercenként hajtsa végre. A kiadott parancsok eredményét aztán egy adott végponton keresztül továbbítja vissza a támadónak. A Phylum hangsúlyozta a nyílt forráskódú ökoszisztémákban keringő káros csomagok növekvő bonyolultságát és mennyiségét, valamint a fejlesztők és a biztonsági szervezetek fokozott éberségének szükségességét.

(forrás)

(forrás)