Remcos RAT terjesztés Excel segítségével

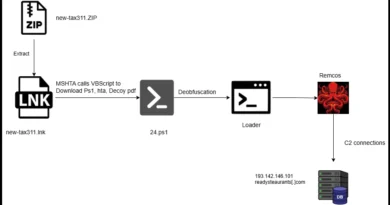

A Fortinet FortiGuard Labs nemrégiben észlelt egy adathalász kampányt. A támadás kiindulópontja egy adathalász e-mail, amely vásárlási rendelés témájú csalikkal ráveszi a címzetteket egy Microsoft Excel melléklet megnyitására. A rosszindulatú Excel-dokumentum célja, hogy kihasználja az Office ismert távoli kódfuttatási hibáját (CVE-2017-0199, CVSS pontszám: 7.8), és egy távoli kiszolgálóról („192.3.220[.]22”) letöltsön egy HTML alkalmazás (HTA) fájlt („cookienetbookinetcahce[.]hta”), majd az mshta[.]exe segítségével elindítsa azt. A HTA-fájlt többrétegű JavaScript, Visual Basic Script és PowerShell kódba csomagolják, hogy elkerüljék a felismerést. Fő feladata egy futtatható fájl lekérése és futtatása. A bináris állomány ezt követően egy másik obfuszkált PowerShell programot futtat, miközben egy sor elemzést és hibakeresést gátló technikát alkalmaz, hogy megnehezítse az észlelést. A következő lépésben a rosszindulatú kód kihasználja a process hollowingot, hogy végül letöltse és futtassa a Remcos RAT-ot.

„Ahelyett, hogy a Remcos fájlt egy helyi fájlba mentenék és futtatnák, közvetlenül az aktuális folyamat memóriájába telepítik a Remcost” – mondta Fortinet FortiGuard Labs kutatója Xiaopeng Zhang. Más szóval, ez a Remcos egy fájl nélküli változata. A Remcos RAT fel van szerelve arra, hogy különböző információkat gyűjtsön a megtámadott host-ról, beleértve a rendszer metaadatait, és képes a támadó által egy C2 szerveren keresztül távolról kiadott utasítások végrehajtására. Ezek a parancsok lehetővé teszik a program számára, hogy fájlok gyűjtését, folyamatokat enumerálásátfel és leállítását, rendszerszolgáltatások kezelését, Windows Registry szerkesztést, parancsok és szkriptek végrehajtását, vágólap tartalom rögzítését, a kamera és a mikrofon engedélyezését, további payload-ok letöltését, képernyőrögzítést, vagy akár a billentyűzet- vagy egér letiltását.