Elhagyott Amazon S3 tárolók: új kapu a kártevők terjesztésére

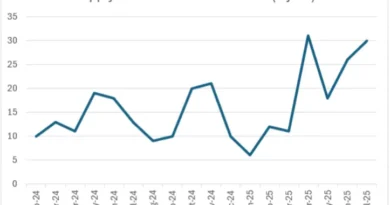

Egy kutatócsoport olyan ellátási lánc-támadási lehetőséget azonosított, amely elhagyott Amazon S3 tárolókon keresztül valósítható meg. A kutatók körülbelül 400 dollárért regisztráltak mintegy 150 elhagyott Amazon S3 tárolót, amelyek korábban kereskedelmi és nyílt forráskódú szoftverek, kormányzati rendszerek, valamint infrastruktúra-frissítési folyamatok részei voltak. Bár ezek a projektek már nincsenek karbantartva, a kapcsolódó rendszerek még mindig frissítéseket és javításokat töltenének le ezektől a tárolóktól. A kutatás során kiderült, hogy két hónap alatt nyolcmillió frissítési kérés érkezett ezekre a tárolókra.

Ha ez a kísérlet valódi támadás lett volna, a támadók kártékony kódot helyezhettek volna el ezekben a tárolókban, amely aztán automatikusan beépült volna a különböző szoftverekbe világszerte. Ez a módszer a SolarWinds támadáshoz hasonlítható, de sokkal szélesebb körű és könnyebben kivitelezhető. Az elhagyott tárolók problémája abban is rejlik, hogy a fejlesztők már nem tudják automatikusan javítani vagy védeni ezeket a forrásokat, mivel a hozzáférés már más kezekben van. Ráadásul az eredeti fejlesztők gyakran nem is tudják azonosítani, hogy mely szoftverek érintettek, ami akadályozza a biztonsági kommunikációt. Ez rávilágít arra, hogy a szoftverellátási láncok biztonsága súlyosan hiányos, és a probléma orvoslása idő- és költségigényes folyamat lesz.

(forrás)