KoSpy

A Lookout kutatói felfedeztek egy új Android alapú kémprogramot, a KoSpy-t, amit az észak-koreai APT37 (ScarCruft) csoporthoz kötnek. Ez a kémprogram elsősorban koreai és angol nyelvű felhasználókat céloz meg, és különböző hasznos alkalmazásoknak álcázza magát, mint például File Manager, Software Update Utility és Kakao Security.

A KoSpy első mintáit 2022 márciusában figyelték meg, és a legfrissebb példányokat 2024 márciusában szerezték be. A kémprogram képes kiterjedt adatgyűjtésre, beleértve az SMS üzeneteket, hívásnaplókat, helyadatokat, fájlokat, hangfelvételeket és képernyőképeket, amelyeket dinamikusan betöltött pluginek segítségével valósít meg. A KoSpy alkalmazások elérhetőek voltak a Google Play Áruházban és harmadik féltől származó alkalmazásboltokban, mint például az Apkpure. A jelentésben említett összes alkalmazást eltávolították a Google Play-ről, és a kapcsolódó Firebase projekteket a Google deaktiválta.

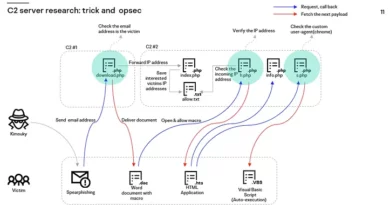

A kémprogram kétlépcsős C2 infrastruktúrát használ, ahol az első konfigurációkat egy Firebase felhőadatbázisból szerzi be. Ez a megközelítés rugalmasságot és ellenállóképességet biztosít a támadók számára, lehetővé téve számukra a kémprogram engedélyezését vagy letiltását, valamint a C2 címek megváltoztatását bármikor.

Az APT37 egy észak-koreai államilag támogatott kiberkémkedési csoport, amely 2012 óta aktív. Elsősorban Dél-Koreát célozza meg, de tevékenysége kiterjedt Japánra, Vietnámra, Oroszországra, Nepálra, Kínára, Indiára, Romániára, Kuvaitra és több közel-keleti országra is.

Bizonyítékok utalnak arra, hogy a KoSpy infrastruktúrája megosztott az APT43 (Kimsuky) csoporttal, amely szintén egy hírhedt észak-koreai államilag támogatott csoport. Az észak-koreai fenyegetési szereplők ismerten hasonló infrastruktúrát, célpontokat és taktikákat alkalmaznak, ami megnehezíti a pontos attribúciót egy adott csoporthoz.