Apache Tomcat támadási kampány

Az Aqua Security kutatói egy új támadási kampányt azonosítottak, amely az Apache Tomcat szervereket célozza meg. A támadók brute-force módszerrel próbálnak hozzáférni a Tomcat menedzsment konzoljához, gyenge felhasználónevek és jelszavak (például Tomcat/123456) alkalmazásával.

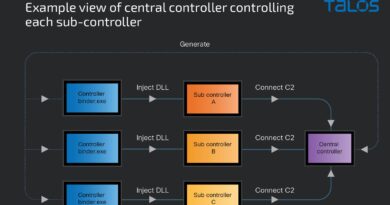

Sikeres belépés esetén két JavaServer Pages (JSP) fájlt töltenek fel és futtatnak a szerveren, amelyek titkosított és kódolt payloadokat tartalmaznak. Ezek a kártékony programok hátsó ajtókat hoznak létre és állandósítják magukat a rendszerben, két bináris fájlt telepítve, amelyek kernel folyamatoknak álcázzák magukat. A támadók SSH hitelesítő adatokat lopnak el, lehetővé téve a laterális mozgást a hálózatban, végül pedig kriptovaluta bányászatra használják a szerver erőforrásait. A támadási infrastruktúra viszonylag új, és a kódrészletek alapján feltételezhető, hogy kínai nyelvű fenyegetési szereplőkhöz köthető.

Az Aqua Security kutatói megosztották a támadás indikátorait.