Mustang Panda új eszközei

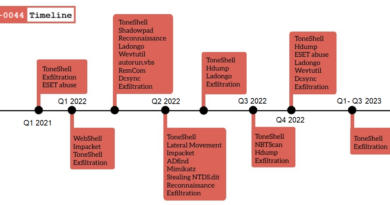

A Mustang Panda, egy Kínához köthető államilag támogatott kiberkémkedési csoport, új eszközöket vetett be a közelmúltbeli kampányaiban, különösen Mianmarban. A Zscaler ThreatLabz kutatói azonosítottak új vagy frissített eszközöket, így a ToneShell back door-t, amelyet a csoport gyakran használ. Az új változatok frissítették a FakeTLS alapú parancs- és vezérlési (C2) kommunikációs protokollt, valamint a kliensazonosítók létrehozásának és tárolásának módszereit. A három azonosított változat különböző módszereket alkalmaz a véletlenszám-generálásra és a kommunikáció titkosítására, például gördülő XOR kulcsokat.

A StarProxy egy új eszköz, amelyet a csoport a hálózaton belüli mozgásra használ. A StarProxy TCP alapon, FakeTLS protokollt alkalmazva közvetíti a forgalmat a fertőzött eszközök és a C2 szerverek között, XOR alapú titkosítással. A program parancssori argumentumokkal határozza meg a kommunikációs IP-címet és portot.

A PAKLOG és CorKLOG új billentyűnaplózó eszköz, amelyek a billentyűleütéseket és a vágólap tartalmát figyelik.A PAKLOG egyszerű karakterkódolást alkalmaz az adatok elrejtésére, míg a CorKLOG 48 karakter hosszú RC4 kulccsal titkosítja a naplófájlokat, és szolgáltatások vagy ütemezett feladatok létrehozásával biztosítja a tartósságot.

A SplatCloak egy Windows kernel illesztőprogram, amelyet a csoport az EDR (Endpoint Detection and Response) rendszerek megkerülésére használ. A SplatCloak letiltja a Windows Defender és a Kaspersky védelmi rutinjait, valamint eltávolítja a kapcsolódó értesítési horgokat és visszahívásokat. A program kódját obfuszkációs technikákkal, például vezérlési áramlás laposítással és vegyes logikai aritmetikával nehezítették meg az elemzés elkerülése érdekében.

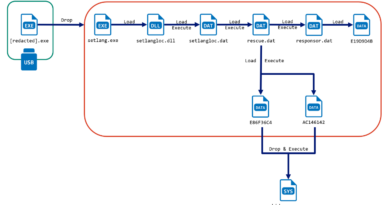

A Mustang Panda továbbra is aktív, és folyamatosan fejleszti eszköztárát, hogy elkerülje a biztonsági rendszerek észlelését és növelje támadásainak hatékonyságát. Az új eszközök és technikák alkalmazása, mint például a DLL oldalsó betöltés és a FakeTLS protokoll, lehetővé teszi számukra, hogy mélyebbre hatoljanak a célzott rendszerekben és elkerüljék a hagyományos biztonsági intézkedéseket.