Social engineering kampány TikTok-on keresztül

A Trend Micro azonosított egy TikTok social engineering kampányt, amely során a kiberszereplők olyan videókat használnak, amelyeket valószínűleg mesterséges intelligencia segítségével generáltak, és amelyekben arra kérik a megtekintőket, hogy futtassanak olyan parancsokat, amelyek a Windows és a Microsoft Office, valamint különböző legális szoftverek, például a CapCut és a Spotify prémium funkcióinak aktiválását kínálják.

Az elterjedt Fake CAPTCHA kampánnyal ellentétben – amely hamis CAPTCHA oldalakra és a vágólap eltérítésére támaszkodik, hogy a felhasználókat rosszindulatú szkriptek futtatására csábítsa – ez az új kampány a TikTok népszerűségét használja ki.

“Ez a kampány (valószínűleg mesterséges intelligencia által generált) videókat használ arra, hogy a felhasználókat szoftveraktiválási lépéseknek álcázott PowerShell-parancsok végrehajtására utasítsa. A TikTok algoritmikus elérhetősége növeli a széles körű elterjedés valószínűségét, egy videó több mint félmillió megtekintést ért el” – áll a Trend Micro jelentésében.

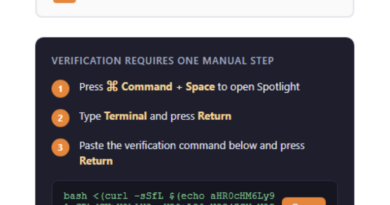

A videóban a támadók arra kérik a nézőket, hogy futtassanak egy PowerShell parancsot, amely letölti és végrehajtja a hxxps://allaivo[.]me/spotify távoli szkriptet, amely a Vidar vagy a StealC infostealer kártevőket telepíti, és rejtett folyamatként, megnövelt jogosultságokkal indítja el azokat.

Telepítése után a Vidar képes asztali képernyőfotókat készíteni, és megszerezni hitelesítő adatokat, hitelkártya adatokat, cookie-kat, kriptopénztárca adatokat, szöveges fájlokat és Authy 2FA hitelesítők adatbázisát.

A Stealc a fertőzött számítógépekről érzékeny információk széles skáláját is begyűjtheti, mivel több tucat webböngészőt és kriptopénz-tárcát vesz célba.

Miután az eszköz kompromittálódott, a szkript letölt egy második PowerShell szkript hasznos terhet a hxxps://amssh[.]co/script[.]ps1 címről, amely hozzáad egy registry kulcsot az érintett eszközhöz, hogy a malware automatikusan elinduljon indításkor.