Kártékony kriptovalutákat lopó csomag

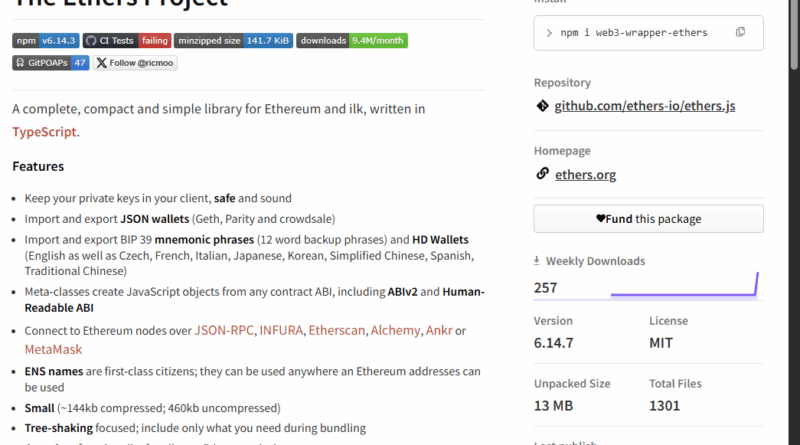

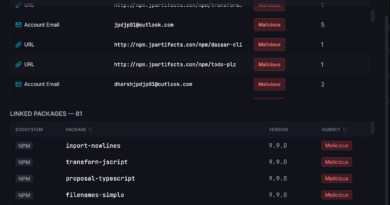

Az Aikido Security elemzése szerint a web3-wrapper-ethers nevű NPM-csomag valójában egy rosszindulatú kódtár, amely az ethers nevű népszerű könyvtár klónjaként jelent meg 2025. június elején. A támadók először két teljesen ártalmatlan verziót töltöttek fel, hogy megszerezzék a fejlesztők bizalmát, majd a harmadik, 6.14.5 verzióban már obfuszkált kódrészleteket rejtettek el, amelyek lehetővé tették a felhasználók privát kriptográfiai kulcsainak automatikus továbbítását egy külső, kompromittált szerverre. Ez a továbbítás a node-fetch vagy a böngészős fetch API segítségével történt, így a kód környezettől függően is működőképes maradt. Az adatszivárgás célpontja egy IP-cím volt, amely több korábbi fenyegetésben is szerepelt, és amelyről ismert, hogy Észak-Koreához köthető fenyegető szereplőkhöz kapcsolódik, különösen a Void Dokkaebi néven ismert csoporthoz.

A támadók ugyan eleinte hibáztak a kódban – például érvénytelen protokollal hivatkoztak az adatátviteli URL-re –, de ezt később kijavították, és eltávolították a debug-nyomokat a következő verziókban. A támadás célja a web3 fejlesztői közösség volt, amely különösen érzékeny a kriptotárcákhoz tartozó kulcsok védelmére, hiszen ezek elvesztése közvetlen pénzügyi kárt okozhat. A jelentés hangsúlyozza, hogy a támadás egyértelmű példája annak, mennyire súlyos következményei lehetnek egy kompromittált szoftverellátási láncnak.

Az elemzés arra figyelmeztet, hogy fontos a verziók közti változások alapos áttekintése, a forráskód auditálása, és az automatizált, viselkedésalapú ellenőrzés integrálása a fejlesztési ciklusba. A támadás során érintett IP-címmel való kapcsolat, illetve a rosszindulatú csomag telepítése esetén a kulcsok haladéktalan cseréje és a potenciálisan érintett tárcák védelme válik szükségessé. A történtek ismeretében a szoftverellátási lánc biztonsága nem csak a nagyvállalatok, hanem a független fejlesztők számára is elsődleges védelmi kérdéssé vált.