Operation BarrelFire

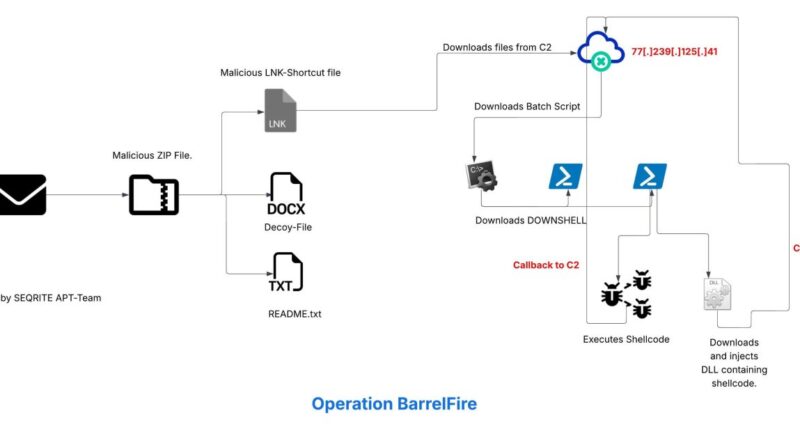

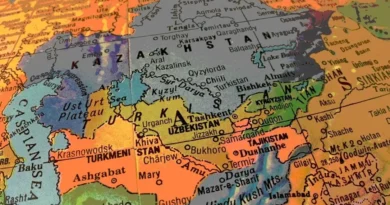

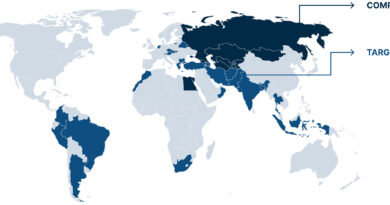

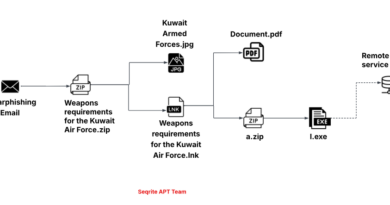

A Seqrite Labs APT-csapata egy új, NoisyBear nevű fenyegető szereplő által indított célozott kémtevékenységet tárt fel, amely 2025 áprilisa óta használja ki Kazahsztán olaj- és gázipari szereplőit, különösen a KazMunaiGas alkalmazottait. Operation BarrelFire-nek elnevezett támadás társadalmi-gazdasági érzékenységet kihasználó spear-phishing leveleken keresztül indult, amelyekben megtévesztő PDF vagy ZIP csatolmányok rejtőztek. Ezek egy megtévesztő LNK fájlt tartalmaztak (График зарплат.lnk – Bérterv), amely egy batch-szkriptet hívott meg, és ennek eredményeként egy PowerShell-alapú loader, a DOWNSHELL jelent meg a rendszerben.

A támadási lánc innentől többlépcsős, a DOWNSHELL loader egy DLL alapú implantot, amely reflective DLL injection technikával fut a memóriában, elkerülve ezzel a hagyományos víruskeresőket. További technikai trükk volt az AMSI (Antimalware Scan Interface) megkerülése, amely a PowerShell szkriptíróinak felügyeletéért felelős. Az infrastruktúrát, amelyen keresztül a támadó irányította a rosszindulatú komponenseket, olyan nemzetközileg szankcionált webszolgáltatók biztosították, amelyek elleni fellépés nehézkes.

A Seqrite Labok szerint az elkövető szereplő orosz eredetű lehet, amire a rosszindulatú kód nyelvi jelei és a célzott energiapiaci mintázat is utal.