SystemBC botnet

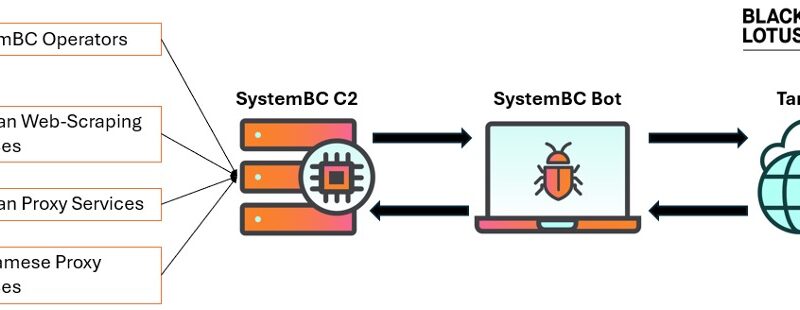

A Lumen Black Lotus Labs azonosította, hogy a SystemBC botnet mögött álló struktúra jelentősen megerősödött, mintegy 80 C2 szerverből áll, napi szinten átlagosan 1500 fertőzött áldozattal dolgozik, ezek közel 80 százaléka nagy VPS kereskedelmi szolgáltatóktól. Ezeket a VPS-eket működésük során proxyként használják a bűnözői csoportok, hogy nagy mennyiségű rosszindulatú forgalmat továbbítsanak anonym módon. A proxyk használatával nagyobb forgalom kezelhető tartósabban, mint amikor residential IP-címek állnak proxyként, mert ezek könnyebben felkeltenék a figyelmet.

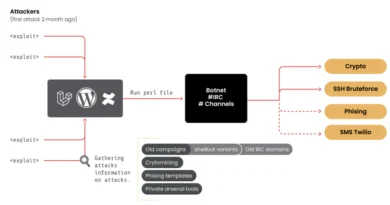

A SystemBC-hez szorosan kapcsolódik egy másik szolgáltatás, a REM Proxy, amely a botnet nagy részét kínálja fel felhasználói számára. A REM Proxy szolgáltatásban három szint érhető el: Mix-Speed (magas színvonalú proxyk, alacsony detektálási aránnyal), Mix-Economy (olcsóbb, de gyakran blokkolt vagy felismert proxykkal), illetve Mix-Mix köztes kategóriával. A REM Proxy nem csupán egyes felhasználók számára kínál proxyzási lehetőséget, hanem aktívan értékesíti a SystemBC által fertőzött VPS szervereket, open proxykat és Mikrotik routereket is, amelyek szerepet játszanak a magas sávszélességű rosszindulatú forgalom biztosításában.

Az elemzés szerint a fertőzött gépek jelentős hányada hónapokig fertőzött marad, sok esetben több mint egy hónapig, mivel ezek a VPS rendszerek sebezhetőségekkel teli állapotban vannak, gyakran több tucat, néha több száz javítatlan sérülékenységgel. Ezek kihasználása segíti a botnet hosszú életét.

Technikailag a SystemBC egy igen sajátos proxy-szolgáltatás, a malware konfigurációs fájlja XOR és RC4 keverékével titkosított, a parancs-reakciók hasonló módon történnek, és a felhasználók rendszerint magas portszámokon keresztül lépnek kapcsolatba a C2 szerverrel, majd azon keresztül forgalom áthaladására használnak proxykat. A szolgáltatások nem igyekeznek elrejteni IP-címeiket vagy folyamatosan forgatni azokat, nem tartják fontosnak az észlelést elkerülni — sok fertőzött IP-cím hamar felkerül blokklistákra.

Ez a modell lehetővé teszi számukra, hogy nagy volumenű rosszindulatú tevékenységeket folytassanak — kéretlen spam, credential bruteforce-támadások, adatok kiszivárogtatása —, majd a magasabb minőségű proxyk segítségével, alacsonyabb láthatósággal végezzenek célzott támadásokat.

A jelentés kiemeli, hogy Lumen globális hátterén blokkolták a SystemBC és REM Proxy infrastruktúráját, közzétették az indikátorokat (IoC-kat) a közösség számára, hogy más védelmi rendszerek is le tudják csapni a jellegzetes jeleket. Válaszként javasolják a VPS-szolgáltatók, felhőinfrastruktúrák üzemeltetőinek, valamint a biztonsági csapatoknak, hogy rendszeresen vizsgálják hálózataikat: legyenek figyelmesek a hanyag jelszavakra, alapvető jogosultsági problémákra, és gyanús proxy-forgalomra.