Zero Trust katonai műveleti környezetben

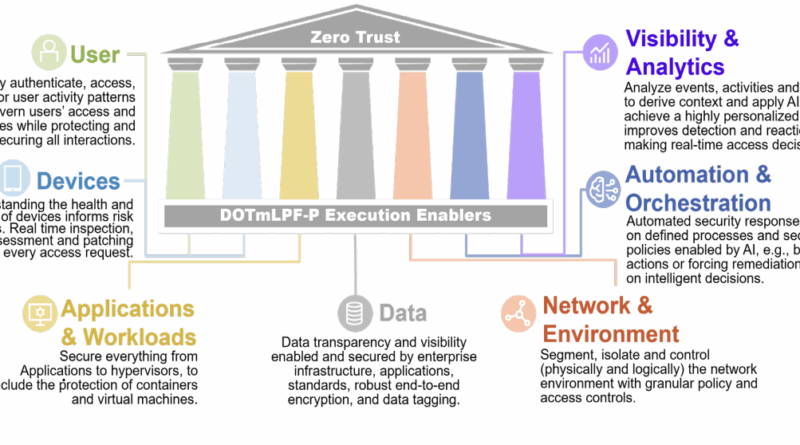

A koalíciós műveletek digitális környezete ma már olyan komplexitással működik, amelyben a hagyományos peremvédelemre épülő biztonsági modell elveszti hatékonyságát. Az eltérő országokból, szervezetekből és rendszerekből érkező műveleti partnerek között sem infrastruktúra-, sem azonosítási, sem jogosultsági szinten nincs egységes biztonsági háttér, ezért az együttműködés csak akkor tartható fenn, ha a hozzáférést minden egyes kérésnél újraértékelik. Az Akamai rámutat arra, hogy a Zero Trust szemlélet már nem technológiai trend, hanem műveleti kényszer, olyan rugalmas biztonsági keretrendszerre van szükség, amely még a legösszetettebb, koalíciós, több doménre kiterjedő feladatvégrehajtásban is fenntartható.

A modern, missziós partnerkörnyezetekben a fenyegetések sokkal gyorsabban jelennek meg, és az ellenfelek jelentősen könnyebben találnak belépési pontot, mert a rendszer számos különböző védelmi kultúrát és technológiai örökséget integrál. A Zero Trust ezért az identitást, az eszközállapotot és a környezeti kontextust helyezi a védelem középpontjába. Az identitásfederáció azért kiemelt jelentőségű, mert a partnerek más PKI-, SAML-, OIDC- vagy ADFS-alapú rendszerekkel érkeznek, a valós működés mégis megköveteli, hogy a különböző hitelesítési források egységesen legyenek értelmezhetők. A hozzáférés szabályozása nem korlátozódik szerepkörökre, hanem attribútumalapú, amely az adott feladat, a felhasználó, az eszköz, a hálózati környezet és az adatérzékenység szerint dönt arról, hogy egy pillanatnyi kérés megengedhető-e.

A koalíciós struktúrák egyik legkritikusabb kihívása az oldalirányú mozgás korlátozása. A zero trust-alapú mikro-szegmentáció azért kap kiemelt szerepet, mert a műveletekben részt vevő adatfolyamok gyakran több országot és hálózati domént szelnek át. A szegmentált modell képes arra, hogy a támadó ne tudjon továbbterjedni akkor sem, ha egy adott partnerkörnyezetben átmeneti kompromittálódás következik be. A cikk hangsúlyozza, hogy a Zero Trust nem önmagában a kapcsolatot védi, hanem az adatot és a műveleti folytonosságot, ezért a rendszernek akkor is működőképesnek kell maradnia, ha megszakad a központi irányítással való kapcsolat. Az ilyen autonóm működés különösen fontos a katonai környezetekben, ahol az infrastruktúra csak időszakosan érhető el.

A Zero Trust bevezetése a koalíciós műveletekben nem csupán technológiai frissítést jelent, hanem műveleti kultúraváltást is. A bizalom alapértelmezetten minimális, minden hozzáférés ideiglenes, és minden engedélyt folyamatosan újraszámol a rendszer. A többpartneres együttműködésben a biztonság már nem egy statikus állapot, hanem folyamatos döntéshozatali folyamat, amelyhez olyan elosztott, nagy rendelkezésre állású és rugalmas infrastruktúrára van szükség, amely képes fenntartani a műveleti tempót akkor is, ha a hálózati viszonyok vagy a partnerek biztonsági állapota eltérő.