Palo Alto és Cisco szkennelés

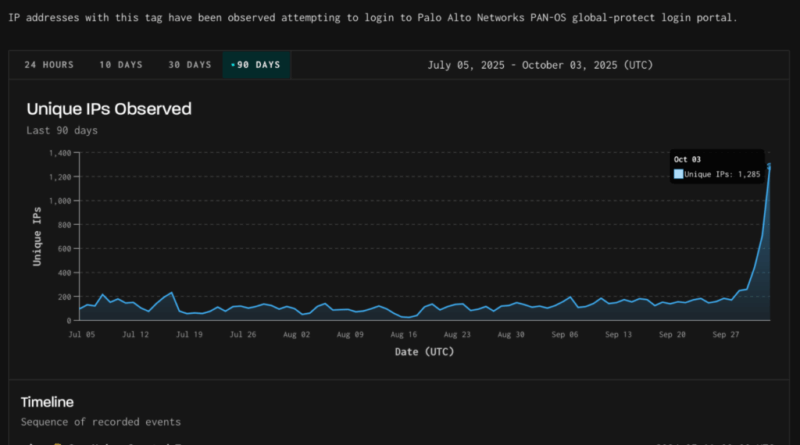

A Greynoise 2025. október 3-án jelentette, hogy a Palo Alto Networks bejelentkezési portáljait célzó IP-címek száma mintegy 500%-kal növekedett 48 órán belül, elérve ezzel a legmagasabb szintet az elmúlt 90 napban. A vizsgálatok szerint a Palo Alto portálokat célzó forgalom célzott és struktúrált volt, elsöprő többsége a bejelentkezési felületeket érintette, és különböző szkennelő csoportokra oszlott. Ez a jelenség nem háttérzaj, hanem egyértelmű felderítő tevékenységre utal. A Greynoise elemzése szerint a Palo Alto-szkennelés és a Cisco ASA eszközöket érintő, szintén 48 órán belül megfigyelt aktivitás között hasonlóságok mutathatók ki, mindkét esetben regionális csoportosulás és az alkalmazott eszközökben átfedés figyelhető meg, valamint mindkét forgalom domináns TLS-nyoma hollandiai infrastruktúrához kötődik. Ezek a hasonlóságok arra utalnak, hogy a tevékenység esetleg közös eszközökkel vagy központilag irányított infrastruktúrával kapcsolatos, bár a Greynoise nem erősíti meg, hogy ugyanazok az operátorok vagy ugyanaz a szándék állt volna mögötte.

A Greynoise szerint a Palo Alto GlobalProtect és PAN-OS profilokat célzó IP-címek 91%-a gyanúsnak minősült, és a szakértők szerint ilyen szkennelő aktivitás gyakran előzi meg a nulladik napi vagy friss sérülékenységek kihasználására irányuló támadásokat. A cég már kiadott egy Palo Alto-specifikus blokkolási listát, és javasolja a védelmi oldalon dolgozóknak, hogy saját szűrőket hozzanak létre ASN, JA4 ujjlenyomat, célország vagy osztályozás alapján, hogy hatékonyabban védekezzenek a fenyegetések ellen.