SonicWall SonicOS és VPN felderítés

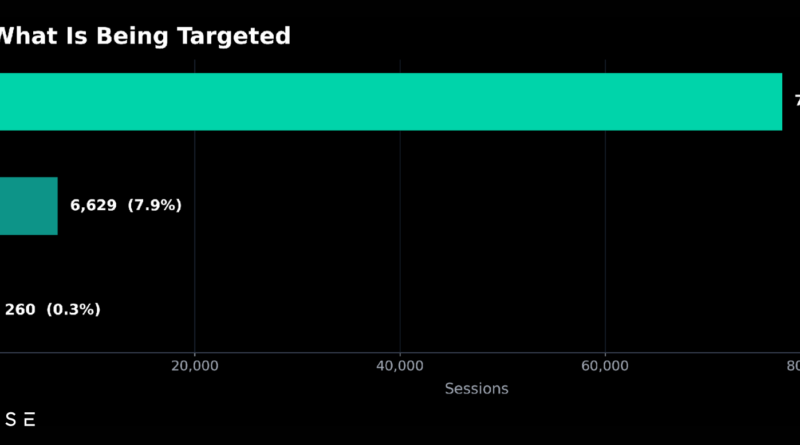

A GreyNoise Intelligence elemzése egy nagyszabású, koordinált felderítő kampány zajlik most a SonicWall SonicOS tűzfalak és VPN-megoldások ellen, amelynek célja nem közvetlenül a sebezhetőségek kihasználása, hanem a támadási felület feltérképezése és a potenciális célpontok azonosítása, mielőtt tényleges behatolások indulnának. A vizsgálat során 2026. február 22. és 25. között több mint 84 000 felderítő kapcsolatotfigyeltek meg, amelyek több mint 4 300 egyedi IP-címről és 20 autonóm rendszeren keresztül érkeztek, és gyakorlatilag a SonicWall SSL VPN-jei részletes vizsgálatát végezték. A forgalom 92 %-a egyetlen API-végpontot célozott, hogy megtudja, hol van aktív VPN-kapcsolat, ez az első, előkészítő lépés a hitelesítő adatok elleni támadásokhoz vagy későbbi jogosulatlan hozzáférésekhez.

A kampány másik lényegi eleme, hogy a vizsgált forgalom jelentős része egy kereskedelmi proxy-infrastruktúrán keresztül érkezett, amely IP-forgalom rotálással és kiugró proxy-exit-pontokkal igyekszik elrejtőzni a szűrők elől és kikerülni a sebesség- és viselkedés-alapú védelmi intézkedéseket. Ez a taktika lehetővé teszi, hogy a támadók kerüljék a statikus blokkolást vagy IP-alapú tiltást, miközben nagy mennyiségű felderítést hajtanak végre.

Bár jelenleg nem az exploitálás vagy a tényleges hálózati kompromittálás a cél, hanem a támadási felület feltérképezése és a potenciálisan gyenge konfigurációk azonosítása, ez a tevékenység kifejezetten előkészíti a terepet későbbi belépési kísérletekhez, például hitelesítő adatok elleni bruteforce-hoz, credential stuffinghez vagy exploit esetleges kihasználásához. A SonicWall SSL VPN-ek korábban gyakran voltak az első belépési vektorok között klinikai ransomware-kampányokban, mint például az Akira vagy Fog csoportok esetében, ahol a kompromittált VPN-hozzáférést napi órák alatt kihasználták teljes hálózati átvételhez is.